iPhone 6 : Touch ID peut encore être piraté

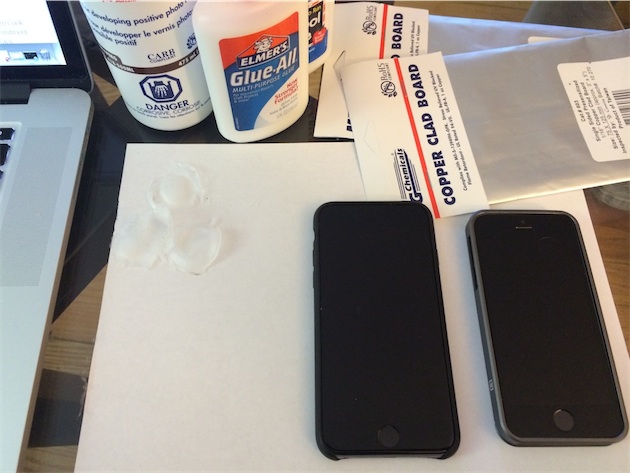

L'an dernier, peu après le lancement de l'iPhone 5s, des petits malins ont trouvé le moyen de tromper Touch ID : en créant de fausses empreintes digitales. Cette technique bien connue consiste à relever les empreintes de sa victime (qui pullulent sur son smartphone, par exemple) et à en concevoir un double en latex qui trompera le capteur d'Apple. Marc Rogers de Lookout a voulu savoir si le bouton d'accueil de l'iPhone 6 était aussi susceptible d'être piraté que celui de l'iPhone 5s. La réponse est oui.

La technique de Rogers, la même que celle utilisée pour tromper l'iPhone 5s, s'est montrée aussi efficace sur l'iPhone 6. Néanmoins, à la décharge d'Apple, ce spécialiste en sécurité indique que les fausses empreintes de mauvaise qualité sont beaucoup moins performantes sur le nouveau capteur. Apple a apporté des améliorations sur Touch ID : le capteur de l'iPhone 6 numérise une zone plus importante de l'empreinte digitale de l'utilisateur. « Les empreintes digitales manufacturées doivent être nettes, bien proportionnées, bien positionnées et assez épaisses pour empêcher toute confusion avec votre propre empreinte digitale », explique t-il.

Il faudra donc posséder quelques compétences en matière de copie d'empreintes digitales. « Le petit criminel de quartier aura, lui, peut-être plus de mal à "dupliquer votre empreinte digitale" depuis la surface brillante du téléphone et à déverrouiller l'appareil », comme l'écrit Rogers, qui répète qu'une empreinte très approximative ne fonctionnera pas.

Touch ID reste néanmoins une sécurité plus fiable et plus efficace que l'habituel code à 4 chiffres. Et même s'il reste possible de tromper le capteur en créant une copie d'empreinte digitale, il faut que l'opération soit réalisée par un malandrin aguerri. Pour améliorer encore la sécurité de l'iPhone, Marc Rogers estime qu'Apple devrait proposer un système d'authentification en deux étapes, « surtout lorsqu’il s'agit de l'authentification des transactions de paiement ». Un bon conseil qui va cependant à l'encontre de la facilité et de la rapidité d'utilisation de cette technologie.

J'ai pu voir dans Mythbusters il y a quelques temps qu'en faite même les capteurs d'empreintes digital les plus haut de gamme pouvaient être trompé de la même façon... Donc on ne peut pas vraiment dire que le capteur d'empreintes des iPhone est peu sécuriser (l'article ne dit pas ça mais certaines personne l'interprète comme ça). Il serait plus juste de dire que les capteurs d'empreintes digitales en général n'offre pas une très grande sécurité.

En quoi c'est un piratage? Touch ID n'a pas été piraté.

Par contre oui ça fait depuis longtemps qu'il est possible de reproduire une empreinte.

Oui, on le savait déjà et c'est pas non plus une info boulversifiante n'est-il point ?

Soyons clair, à un moment, si tes données sont extrêmement importantes, il faudra faire un choix... soit les donner de toi même, soit perdre plus.

si on veut vos données, on se contentera de prendre vos empreintes de force ou de vous surveiller/tromper pour obtenir une bonne empreinte. Nul besoin d'aller + loin.

@oomu : Ce que je veux dire, c'est que si tu es (seul) la clé pour ouvrir une porte (aussi sécurisé qu'elle soit), tu l'ouvriras de gré ou de force, peu importe (encore faut il que cela en vaille la peine).

Le seul point positif que je vois ici (tromper le capteur) c'est qu'au moins cela ne te fera pas souffrir inutilement... Et même si il serait infaillible, cela ne reste qu'un chemin... La clé c'est toi.

C'est une sécurité bien plus efficace que pas de code du tout. Et elle évite que quelqu'un rapidement accède à vos données et compte iCloud (il faut donc vite faire bloquer l'iphone en cas de vol). Touch id est un compromis entre la sécurité et la convenance.

Mais bien sur cela n'arrêtera pas un détective, un faussaire complice ou un espion industriel.

-

Le plus gros soucis avec la biométrie étant que si jamais votre empreinte est compromise (quelqu'un peut la reproduire à coup sur), vous ne pouvez plus utiliser la biométrie.

alors qu'un mot de passe compromis, vous pouvez le changer.

@oomu :

On peux pas changer de doigts ? Pou ah c'est mauvais!

Non mais après j'aimerai voir comment cela se passe pour voler votre empreinte avec une belle précision.

Soit c'est en la volant directement sur des endroits où vous mettez votre doigt, un peu comme la police qui relève les empreintes mais pour ensuite la faire en un minimum de relief pour avoir une sorte de 3D...

Enfin faut vraiment qu'il y est quelque chose d'important dans ce téléphone pour que cela fasse autant de remue ménage. Mais le " piratage " lui n'a pas été fait, beaucoup disaient que cela serait Hack très vite... Finalement. A part faire des doigts avec de la colle pour avoir l'empreinte, ça marche pas le jack (ou alors je suis pas au courant ?)

Donc tu attends que ta victime appuie sur le bouton de l'ascenseur tu lui vole son iphone sa maison et sa tesla

:-P

@showbiz787 :

Ahahaha! La Tesla m'a fait rire! J'avais oublié que maintenant c'était possibles en fait tu as raison... Finalement plus on peut faire de choses avec son capteur TouchID. Plus notre empreinte prends de la valeur & donne envie de vous couper le doigt (au pire c'est plus facile non ? Ou TouchID remarque quand un doigt est coupé ?)

Faut pas non plus poussé mémé dans les orties !!! -.-

Je ne mis connai pas trop en piratage mais je pense que c'est pas un pirate mais plutôt que on a tromper le capteur. Nuance ?

@Hugo-29 :

Tu "tis" connais en quelque-chose ?

"Touch ID reste néanmoins une sécurité plus fiable et plus efficace que l'habituel code à 4 chiffres."

Et un grave problème de vie privée... http://www.zdnet.fr/actualites/iphone-5s-le-lecteur-d-empreintes-est-mal-avise-et-stupide-selon-un-membre-de-la-cnil-allemande-39794042.htm

Pourquoi ne pas utiliser un habituel code avec un nombre indéfini de caractères et plus de 10 caractères différents ? C’est bien plus simple à implémenter qu'une double authentification et déja largement connu du grand public.

@RyDroid

Pourquoi ne pas utiliser un habituel code avec un nombre indéfini de caractères et plus de 10 caractères différents ? C’est bien plus simple à implémenter qu'une double authentification et déja largement connu du grand public.

La question de l'identification est un des grands enjeux de l'époque et la multiplication des mots de passe complexe et différents pour chaque site un fantasme tant ces bonnes pratique sont éloigné des usages réels.

Nous allons forcément vers des systèmes d'identification offrant un niveau de sécurité acceptable sans pour autant produire des contraintes tel quel ne sont suivit que par une infime parti des utilisateurs.

Nous sommes ici dans le meilleurs compromis acceptable au regards des réalités de ce qu'est l'être humain avec sa légendaire paresse ;-)

Le bon vieux couple : Login/Password n'est plus du tout adapter aux enjeux et aux réalité de l'époque, tout comme bien des mécanisme mis en oeuvre autour de ce duo.

Il faut créer les mécanismes d'identification du XXI° siècle.

Ca pose des problèmes car tu deviens la clé de toutes tes données et il n'a plus qu'une seule clé pour l'ensemble de tes données centralisées.

@RyDroid :

TouchID est plus pratique qu'un déverrouillage sans code... alors un code long...

@RyDroid

Es-tu simplement idiot(ce n'est pas grave, ça ne se soigne pas mais cela n'empêche pas d'être heureux :-)))

ou plus probablement malhonnête, et je retiens les touches de mon clavier pour ne pas utiliser les mots qui conviendraient à ton message.

J'ai lu, puis dépecé l'article auquel tu te réfères. Et là pour le coup, la question ne se pose plus : son auteur n'est pas un débile profond qui n'a aucune raison de se faire pardonner, mais un sal.pa.d, professionnel de la manipulation. Pas un paragraphe qui ait la moindre rigueur et qui ne soit un dérapage conduisant à la manipulation.

Je suis stupéfait qu'un tel article puisse exister dans un espace aussi insignifiant que la technologie

(ll est par contre usuel et compréhensible de voir les même techniques utilisées sans vergogne dans les guerres)

et je te remercie RyDroid de me l'avoir fait découvrir.

PS : si nécessaire, comme un exercice que je conseillerais à bien des universitaires, je pourrais faire une analyse paragraphe par paragraphe de ce tissus de manipulation

@Mme Michu

Merci, je n'osais pas dire tout le mal que je pensais de cet article.

@John Maynard Keynes

Ceci dit, en imaginant que nous ayons raison quand à la nullité de cet article

Une question se pose : comment est-ce possible ?

- un manque de professionnalisme & de l'auteur de l'article & du media ? (impensable)

- Une correspondance entre l'attente du lectorat et l'article ?

(la valeur d'un media dépend de l'attente de sa cible)

- une demande des "sponsors" et publicitaires ?

- une demande des propriétaires du media dans une manipulation boursière ?

- autres ?

Je n'ai pas la réponse à cette question.

@Mme Michu

- un manque de professionnalisme & de l'auteur de l'article & du media ?

Tout dépend de la manière dont on défini le professionnalisme, le sérieux et l'éthique d'un journaliste ainsi que la quantité de travail qu'il faut produire pour en être digne qui n'est que peu compatible avec les exigences de productivité de bien des médias aujourd'hui.

- Une correspondance entre l'attente du lectorat et l'article ?

Il y a toujours un peu de cela, c'est toujours profitable de surfer sur les tendances du moment, voir de les créer et de les entretenir

Le strory-telling de la success-story Apple a été usé jusqu'à la corde ... il faut trouver autre chose .. déboulonner les idoles d'hier ... jouer sur la tragédie de la mort du créateur et sur la légitimité de l'héritier ... jouer sur la dimension capitalistique de l'entreprise qu'on avait voulu oublier ...

Bref un story-telling en pousse un autre.

- une demande des "sponsors" et publicitaires ?

C'est plus complexe que cela mais force est de reconnaitre qu'en terme de PR la concurrence a fait un excellant travail particulièrement en France pour créer un retournement du tropisme pro-apple d'une grande partie des médias.

Les agences ont fait un remarquable travail en trouvant les axes d'attaque qui sauraient séduire les journaliste et en leur vendant les belles histoires bien vendable.

D'un point de vu strictement professionnel c'est du très bon travail.

De plus certains concurrent d'Apple ont largement ouvert les vannes des budgets publicitaire ... ce qui ne fait jamais de mal dans les relations avec la presse.

- une demande des propriétaires du media dans une manipulation boursière ?

Là nous sommes dans le fantasme et tu le sais comme moi, en même temps il y a beaucoup d'amateur ici des théorie conspirationistes. ;-)

- autres ?

L'infini à la portée des caniches ;-)

@John Maynard Keynes "Là nous sommes dans le fantasme et tu le sais comme moi, en même temps il y a beaucoup d'amateur ici des théories conspirationistes"

Théories conspi... sites ? et pourquoi pas,ça ne me gène pas.

Faire des hypothèses ouvertes les "plus délirantes" ne me gênent pas

Ce qui me gênerait,

- ce serait de les prétendre vraies avant de les avoir démontrées

- ce serait de les prétendre fausses et délirantes avant de l'avoir démontrées.

Il me parait indiscutable (ou très probable) que l'objectif des investisseurs est de faire le maximum de bénéfices. Quand un investisseur s'intéresse à un media, vu son faible rendement et la prise de risque considérable, il est plus que probable que son objectif est extérieur au media, et que sa stratégie va être de détourner le media pour que ses effets correspondent à à ses objectifs.

...

Je saute plusieurs étapes de mon raisonnements.

...

Apple est une des actions les plus spéculatives que j'ai pu observer depuis 20 ans. Si sa progression parait spectaculaire pour certain (X 100) cela n'est rien par rapport à ces mouvements de hausses et de baisses perpétuelles. Vive le vélo : les pédales tournent en rond montent et descendent, mais le vélo transforme cet allez retour en mouvement uniforme. Au vue du caractère hystérique des investisseurs, (si j'étais capable de controller cette hystérie) je tenterai de gagner de l'argent sur les hausses et les baisses bien plus que sur la tendance globale de l'action. Détenteurs de nombreux medias, analyste, et service, de "communications", et donc capable de modifier les mouvements panurgique du troupeau, je n'imagine pas pourquoi je ne mettrai pas cette machinerie pour augmenter mes bénéfices.

Je n'y vois pas de "machination, j'y vois juste un simple "bon sens" d'un trader mediocre moyen

@Mme Michu

Tu te méprends sur mon propos, je considérais simplement que la capacité du média cité à manipuler un cours boursier est proche de zéro ;-)

Pas que les manipulations de cours n'existent pas ;-)

Il me parait indiscutable (ou très probable) que l'objectif des investisseurs est de faire le maximum de bénéfices. Quand un investisseur s'intéresse à un media, vu son faible rendement et la prise de risque considérable, il est plus que probable que son objectif est extérieur au media, et que sa stratégie va être de détourner le media pour que ses effets correspondent à à ses objectifs.

Sur ce point nous sommes bien d'accord un groupe média présente un fort intérêt en termes de pouvoir sur le police entre autres, mais aussi de Soft power.

Pour ce qui est de la manipulation de cours je reste assez dubitatif sur l'intérêt de biaiser la réception d'un produit pour obtenir cela.

Il y a mieux et plus efficace.

Au vue du caractère hystérique des investisseurs, (si j'étais capable de controller cette hystérie) je tenterai de gagner de l'argent sur les hausses et les baisses bien plus que sur la tendance globale de l'action.

C'est là une technique de base, qui a même atteint sa forme la plus monstrueuse sur le trading haute fréquence.

Détenteurs de nombreux medias, analyste, et service, de "communications", et donc capable de modifier les mouvements panurgique du troupeau, je n'imagine pas pourquoi je ne mettrai pas cette machinerie pour augmenter mes bénéfices.

J'en doutais plus haut et je le résumerais ainsi : beaucoup trop lent pour être rentable.

Je n'y vois pas de "machination, j'y vois juste un simple "bon sens" d'un trader médiocre moyen

Je n'y vois pas non plus de machination juste un bête opportunisme potentiel, business as usual en fait

@John Maynard Keynes "la capacité du média cité à manipuler un cours boursier est proche de zéro ;-)"

Bien d'accord, le media cité n'est qu'une goutte d'eau, mais en cette époque de concentration, les petites goutes ont tôt fait de devenir de grandes rivières.

Je me souviens, la direction (américaine) d'IDG, patron du journal pour lequel je travaillais (Macworld) tentait de faire pression sur mon rédacteur en chef pour me mettre au pas : "ses articles sont incompréhensibles". Ce à quoi mon rédacteur en chef leur répondait "incompréhensibles peut-être, mais plébiscités par le lectorat, certain". En vérité, l"enjeu masquée de cette discussion correspondait au choc entre 2 idéologies (humanisme/économisme). Mon rédacteur désamorçait la polémique en démontrant que ma présence était profitable à leur model économique.

Ceci dit, l'ensemble des media propriétés des fonds de pension, ou de Murdoch me paraissent largement suffisant pour orienter l'hystérie en accélérant ou ralentissant les mouvements de balancier, c'est à dire temporiser une chute ou une montée pour rétablir ou renforcer une position lors d'un renversement de tendance.

@Mme Michu

Ceci dit, l'ensemble des media propriétés des fonds de pension, ou de Murdoch me paraissent largement suffisant pour orienter l'hystérie en accélérant ou ralentissant les mouvements de balancier, c'est à dire temporiser une chute ou une montée pour rétablir ou renforcer une position lors d'un renversement de tendance.

Pour connaitre assez bien le milieux des PR, de lobbyistes et des "faiseurs d'opinions", le système ne me semble pas être autant en boucle ouverte que ce que tu décris.

Il y a de nombreuses boucles de rétroactions rendant très délicat de définir qui contrôle qui et comment ;-)

@John Maynard Keynes "Pour connaitre assez bien le milieux des PR, de lobbyistes et des "faiseurs d'opinions", le système ne me semble pas être autant en boucle ouverte que ce que tu décris."

Ce que je"décris" n'est que pure spéculation de ma part et en aucun cas une connaissance ou une démonstration. Je te fais donc confiance quand tu parles de boucles de rétroactions complexes qui rendent un peu simpliste mon hypothèse ;-)

Comment est ce possible de présente les empreintes digitales depuis un support puisque leur marque n'est constituée que des graisse ou de sueur ???

@PierreBurgi : Tu pars d'une image je suppose et enlève ou ajoute de la matière à un support. Un peu comme transformer des bits en sillons.

@bugman Que sont des bits en sillon ?

@PierreBurgi : Une représentation binaire (0 et 1 que l'on pourrait représenter comme deux couleurs par exemple, ici comme la graisse... une image) transformée en autre chose (j'ai pris l'exemple d'un CD qui me fait penser à une emprunte... des creux et des bosses).

On ne touche généralement l'écran qu'avec le pouce ou l'index. Une astuce serait de n'utiliser Touch ID qu'avec les trois autres doigts.

Ou, plus pratique, d'utiliser le flanc du pouce pour Touch ID plutôt que la face qui touche l'écran.

@bugman j'ai compris !

Est ce vraiment la fonction première de cette fonction ? Moi j'y vois plutôt du confort à éviter de taper son code 30 fois par jour ! Sans compter que les développeurs vont l'intégrer dans leur applis ! C'est toujours assez pénible de devoir taper des MDP toute la journée.

Il y de bonnes banques d'empreintes qui vont bientôt circuler.

Un vrai délice pour nos amis hacker.

Restes plus des lors qu'a couper ou changer nos doigts.

@rikki finefleur

Cela restera sans doute longtemps bien moins conséquent que la masse de coordonnée de carte de paiement ou d'informations de connections qui circule et bien moins facile à créer.

L'enjeu n'est pas la perfection mais faire monter le niveau d'accès aux comportements délictueux.

En matière de sécurité il n'y a que des pis-aller.

Mais bon : Quand on veut noyer son chien ...