Des iPhone ont pu être piratés pendant des années, démontre Google

Pendant quelques années, des sites web ont distribué aux iPhone qui les visitaient un malware capable de subtiliser nombre d'informations personnelles : photos, géolocalisation en temps réel, contenu des messageries, liste des contacts, identifiants de services web, expliquent des chercheurs de l'équipe Project Zero de Google.

Au fil de plusieurs billets, tous extrêmement fouillés et techniques, ils révèlent que ce malware et ces sites ont opéré depuis au moins 2016. « Il n'y a pas de sélection dans les cibles », écrit Ian Beer « Il suffit de visiter le site piraté pour que le serveur attaque votre appareil et, s’il y parvient, qu'il installe un logiciel de surveillance. Nous estimons que ces sites reçoivent des milliers de visiteurs par semaine ».

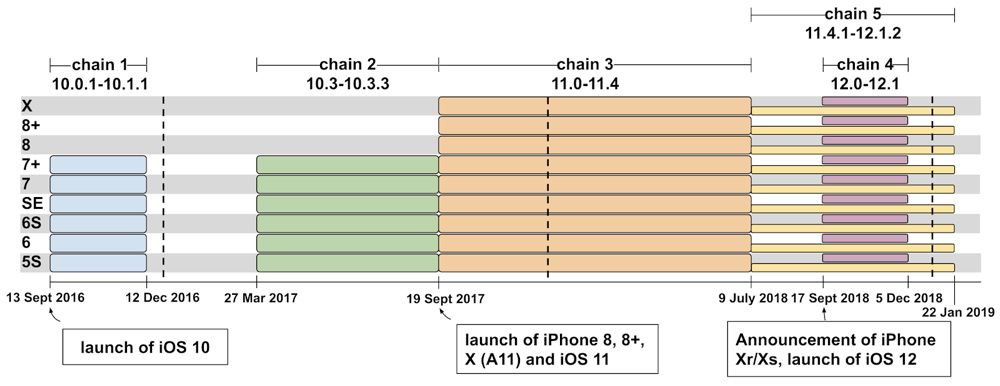

L'équipe de Google a pu isoler 5 méthodes d'exploitation de failles dans iOS 10, 11 et 12. Ce qui dénote chez les auteurs de ces agissements une certaine ténacité. À chaque grande révision d'iOS ou lors de mises à jour de sécurité, ils changeaient de méthode pour coller à ces évolutions.

Ces 5 approches ont pu s'appuyer sur un total de 14 vulnérabilités : 7 liées à Safari qui sert de porte d'entrée pour l'attaquant, 5 au noyau du système et deux qui contournaient le sandboxing, ce principe de cloisonnage pour les applications et le système. Au moins l'une de ces failles est restée inconnue jusqu'au 1er février 2019. Après son signalement par Google, elle a été corrigée par Apple et une mise à jour 12.1.4 déployée six jours plus tard.

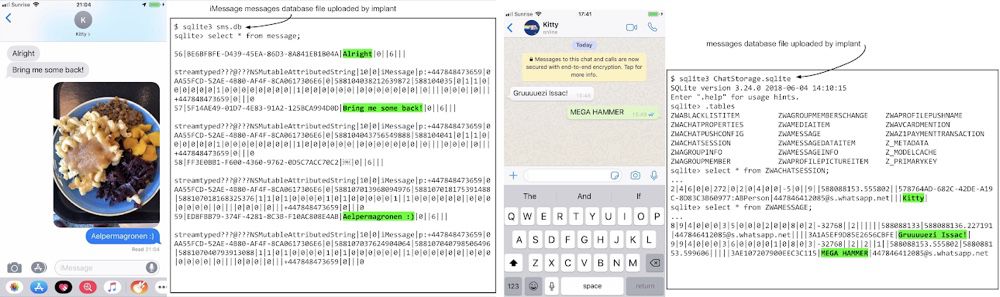

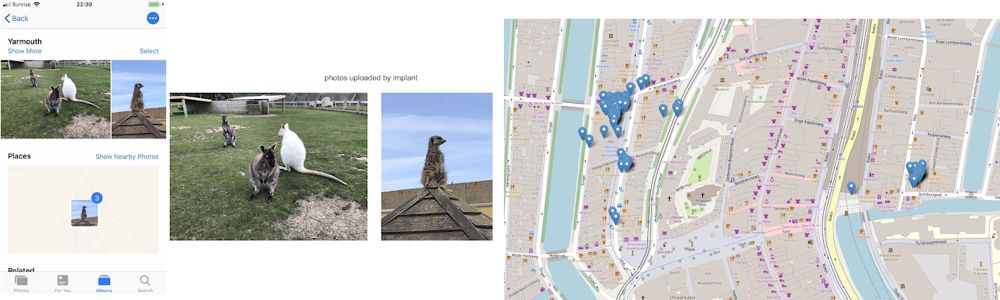

Dans un dernier billet, Ian Beer montre ce que peut récupérer ce malware, après avoir recréé les conditions de son fonctionnement et l'avoir installé sur son iPhone.

Le serveur attaché à ce logiciel va recevoir les dossiers de données de WhatsApp, Messages, Hangouts, Skype, Viber, Telegram — des messageries sécurisées lors des échanges mais une fois que les messages sont stockées sur l'iPhone leur obtention n'est plus aussi compliquée — ; celles aussi d'Outlook et de Facebook ; les adresses dans Contacts, la position en temps réel de l'utilisateur, ses photos ou encore les tokens stockés dans le Trousseau d'accès qui permettent à des apps, comme celles de Google, d'accéder à votre compte utilisateur.

Ce malware a un défaut, il devient inopérant sitôt l'iPhone redémarré. Mais au vu de ses capacités de moisson, il est capable de donner à ses concepteurs suffisamment d'informations pour qu'ils accèdent, avec les identifiants de leurs victimes, à différents services. Et puis comme le souligne le chercheur, la simple possibilité de suivre en temps réel les déplacements de personnes est précieuse, surtout si le malware est distribué auprès de populations de certaines zones géographiques.

Quant aux défauts logiciels dans iOS et Safari qui ont rendu possible la création de ces attaques, Beer cite le cas de code ajouté par Apple pour une nouvelle fonction buguée et qui de toute évidence n'avait pas été testée (elle faisait planter l'iPhone illico) et, plus généralement, du code qui a échappé à l'attention des contrôles de qualité ou n'a été que modérément évalué.

Tu sais c'est en balancant des liens de 2016 que l'on se ridiculise, pas en expliquant à son interlocuteur ou trouver la source des données... et en montrant des faits clairs et précis.

Ton auto suggestion est sympa, peut-être qu'en répétant plein de fois que je suis ridicule, cela va réellement être le cas dans ta tête.

Merci à toi pour la rigolade et au plaisir!

En tout cas il est bon de constater que tu as finalement réussi à passer le stade anal en quelques heures.

Plus incroyable encore tu auras réussi à te sortir les doigts du cul pour faire un copier-coller d'url!

https://www.igen.fr/comment/1984611#comment-1984611

Dommage que tu aies, cette fois, fait une démonstration supplémentaire de ton ignorance crasse.

Comme tu auras démontré ici que tu ne sais pas défendre tes positions autrement que par les manœuvres d'évitement et la mauvaise foi.

Perdre la face deux fois en une journée… tsk tsk tsk…

Bien sûr, il t'aurait suffit dès le départ de me fournir le lien vers les CVE mais tu savais dans ce cas je découvrirais que tu choisissais la seule et unique mesure soutenant tes affirmations… Bref, tu savais pertinemment avoir tort.

Petit Gorgias de pacotille. C'est fou comme ça te correspond parfaitement.

Je te recommande de faire particulièrement attention à tes commentaires dorénavant. Parce que tu peux me croire que je ne vais pas te rater. Je garde soigneusement les urls de nos échanges pour pouvoir te citer à volonté. Si ta sophistique, et ta mauvaise foi surtout, ont pu me désarmer ici, crois-moi, ce ne sera pas toujours le cas.

Sinon, bien sûr, tu peux essayer d'être honnête… 😂️

Au plaisir, donc.

Ce qui est marrant aussi, c'est ton usage du mot fanboy comme derniers recours, cela ne t'a jamais effleuré l'esprit que je te réponde depuis un appareil iOS depuis le début ?

Les gens qui te remettent a ta place ne sont pas forcément des utilisateurs Android.

Bisous mon lapin.

@FloMo

"leur système est un gruyère"

Tu peut nous en dire davantage ? Les articles qui en parlent ?

@en chanson

Ha non. Désolé. Android est inviolable. Il n’y a aucun article sur le web parlant de failles au sein de leur OS et les correctifs sont déployés trop rapidement pour que les failles soient exploitées.

@FloMo

Android ??? Y’a des tonnes de malwares sur le Store. Pas besoin de failles de sécurité 😂😂😂

@showmehowtolive alors, c'est hors sujet.... Comme dis plus bas, le fait que l'utilisateur clique sur "gagnez un iPhone gratuit" ou installe un sudoku qui demande accès aux contacts, à la position et au téléphone, ne sont pas des failles de sécurité.

@FloMo

En attendant donne des sources!

Android est grosso merdo le même gruyère qu'un iOS, c'est pour cela que l'on te demande d'expliquer, car tu sembles penser le contraire...

Flomo, c'est quoi cet argumentaire signe d'un enfant de 4 ans ?

Entre : il n'y a aucune faille et c'est un gruyère, il y a tout un monde de nuances. Pourquoi prendre les extrêmes ? Tu ne sembles pas savoir de quoi tu parles et te sens obligé de tout exagérer juste pour ton petit plaisir personnel

@en chanson

"leur système est un gruyère"

Tu peut nous en dire davantage ? Les articles qui en parlent ?

Il/Elle ne peut pas en dire plus : un gruyère n'a pas de trou.

----------->[]

@FloMo

Le gruyère n’a pas de trous, inculte.

@belrock

L’expression « ce système est un emmental » est moins populaire.

@FloMo

Tu as raison, mais je m’en fou! Faut trouver autre chose comme expression tu ne penses pas?

@belrock

« Passoire » te conviendrait-il ?

@FloMo

👍😂

@rolmeyer

Je crois que je vais sérieusement m’énerver! Les gens croient tout ce qu’ils lisent!

Revois ta géographie.

Juste pour l’anecdote: la France cherche à forcer la Suisse à donner un nouveau nom au village Champagne, prétendant qu’il porte préjudice à son vin à bulles.

Bande d’hypocrites !

@rolmeyer

Carrément marre de ces suisses qui veulent réinventer la roue!! Ok ils font du gruyère suisse mais nous on a le notre et c’est tant mieux... et pour les pâtes pleines on a le beaufort, l’abondance ... bref on ne se limite pas un seul mot quoi 😂

@belrock

« Le gruyère n’a pas de trous, inculte. »

Débat classique.

Eh si, le gruyère français.

C’est toujours dangereux de traiter l’autre d’inculte, surtout à propos d’une expression vieille comme le gruyère... ;)

@quentinf33

« ont sacré problème de géographie... »

Je ne sais pas si les savoyards et les franc-comtois ont un problème particulier de géographie...

@ Bigdidou;

Ben si, c'est quand même un peu fort de café d'appeler ce fromage "gruyère français" quand on sait où se trouve la Gruyère. C'est un peu comme si on parlait de beaujolais espagnol, ou d'armagnac luxembourgeois.

ahah merci !

Ce qui prête à sourire c’est sur c’est un « hack » sur iOS mais c’est comportement classique chez Android

👀

Peux tu expliquer, car ta phrase est fausse...

https://media3.giphy.com/media/tFK8urY6XHj2w/source.gif

@romainB84

Attention au mal de tête avec les lunettes anaglyphes... et les trolls !! 😂

@romainB84

Tu risques de prendre du poids. 😂😉

« Des milliers de visites par semaine », c’est un tout petit chiffre, pour un site internet. Ça devait vraiment être des sites tout pourris, créés spécifiquement pour ça.

« Ces sites reçoivent des milliers de visiteurs par semaine ». Ouais, en gros, il s’agit de quelques sites absolument pas fréquentés. La moindre e-boutique ayant un minimum de visibilité, telle que celle que je gérais jusqu’en 2013, fait 1 million de visiteurs par semaine.

Forcément quand on va aller chercher du streaming gratuit, quand on clique sur « bravo vous avez gagné un iPhone », faut pas s’attendre à un monde de bisounours.

C’est sympa de la part de l’équipe du project zero de faire remonter l’info, mais Google ferait bien de balayer devant sa porte avant d’aller voir les voisins.

@daffyduuck

« La moindre e boutique ayant un minimum de visibilité: 1 million de visiteur »

Lool

Tu vis dans quel monde ?

Mon frère avait lancé une petite e boutique il lui a fallu à l’époque un an pour atteindre le 1000/2000 visiteur jour.

Ça l’empêchait pas de bien gagner sa vie.

1 million de visiteur par jour c’est une énorme boutique.

@daffyduuck

« Forcément quand on va aller chercher du streaming gratuit, quand on clique sur "bravo vous avez gagné un iPhone", faut pas s’attendre à un monde de bisounours. »

Ah ? C'est marrant, parce que c'est pourtant justement un des arguments très régulièrement mis en avant pour les systèmes Apple : contrairement à Windows et à Android, l'utilisateur débutant n'a pas besoin d'être paranoïaque et faire attention à chaque action qu'il fait avec son appareil.

Sauf que cette histoire démontre bien que rien ne remplace l'éducation des utilisateurs, et que donner les clés de sa sécurité les yeux fermés à Apple en se disant "avec eux je suis tranquille" est une attitude inconsciente. Aucun système informatique n'est à l'abri de failles. Et iOS n'est pas mieux qu'Android sur ce point, on pourrait même dire qu'il est pire car ses utilisateurs l'utilisent avec un faux sentiment de totale sécurité.

@rolmeyer

« On parle pas de jailbreaker son phone, on ne parle pas d’installer des softs, on ne parle pas de cliquer sur un lien dans un mail ou un lien dans un sms, non si j’ai bien compris, juste ouvrir un page dans safari. »

On est bien d'accord.

@webHAL1

« Et iOS n'est pas mieux qu'Android sur ce point, on pourrait même dire qu'il est pire car ses utilisateurs l'utilisent avec un faux sentiment de totale sécurité. »

Tu balances encore tes affirmations sans aucun recul ni aucune analyse. Simplement sur « un faux sentiment de totale sécurité » complètement inventé.

Android est un système Open. De par sa nature même il peut être installé sur un large panel de périphériques. Certains appareils et constructeurs intègrent très bien Android la où d’autres laissent des failles de vulnérabilité.

La sécurité est donc très variable et il n’est pas pertinent de considérer un seul et même niveau de sécurité pour tous les appareils sous Android.

Rajoutons à cela le fait que certains constructeurs intègrent des scanners rétiniens et autres lecteurs d’empreintes là où d’autres se limitent aux classiques mots de passe.

Deuxièmement les mises à jour. Apple contrôle de manière stricte ses appareils et les mise à jour qu’elle libère. Le nombre d’appareils Android que Google doit gérer rend quasi impossible la mise à jour de tous les appareils avec la même fréquence, le même niveau de sécurité et la même durée.

Du fait qu’elle contrôle strictement son parc d’appareils, Apple sait aussi mieux gérer les refus de mises à jour des clients.

Chacun sera d’accord sur le fait qu’ils savent mettre le pression pour que ces mises à jour soient effectuées

Dernier point : Apple ne partage pas son code source. Android est un système ouvert et le code source est partagé avec les développeurs...donc avec de potentiels pirates.

Je ne suis pas dans une bataille des chiffres

Mon propos vise simplement à mettre en avant les points qui pourraient faire penser qu’IOS serait dans l’absolu plus sécurisé

« Et iOS n'est pas mieux qu'Android sur ce point, on pourrait même dire qu'il est pire car ses utilisateurs l'utilisent avec un faux sentiment de totale sécurité. »

Tu balances encore tes affirmations sans aucun recul ni aucune analyse. Simplement sur « un faux sentiment de totale sécurité » complètement inventé.

...

Mon propos vise simplement à mettre en avant les points qui pourraient faire penser qu’IOS serait dans l’absolu plus sécurisé

Et voilà tu démontres toi même ce fameux "faux" sentiment de sécurité d'iOS !

Dernier point : Apple ne partage pas son code source. Android est un système ouvert et le code source est partagé avec les développeurs...donc avec de potentiels pirates.

Et Microsoft partage le code source de Windows ?

Le fait de partager le code permet justement de corriger les failles plus facilement. Et certains pirates adorent le challenge de trouver des failles sans avoir le code. Avoir le code c'est comme faire un sudoku avec la solution sous les yeux...

@bibi81

« Et voilà tu démontres toi même ce fameux "faux" sentiment de sécurité d'iOS ! »

Je ne comprends pas en quoi

« Et Microsoft partage le code source de Windows ? »

Windows n’étant pas open source, j’en doute

Son code source est fermé

Je me souviens d’une fuite en 2017 d’une partie du code source sur le site beta archive.

Panique à bord

« Le fait de partager le code permet justement de corriger les failles plus facilement. Et certains pirates adorent le challenge de trouver des failles sans avoir le code. Avoir le code c'est comme faire un sudoku avec la solution sous les yeux... »

On peut effectivement voir ça comme ça

Tu confirmes juste qu’il y a un risque à laisser tout le monde jouer avec le code source de son OS

Je ne comprends pas en quoi

Bah à la fin tu arrives à la conclusion qu'iOS est plus sécurisé qu'Android alors que ta démonstration n'est basée sur aucun faits...

Windows n’étant pas open source, j’en doute

Son code source est fermé

Et donc, parce ce qu'il est fermé il n'y a pas de virus, malware ou autre ? Il est plus sûr que Linux ?

Tu confirmes juste qu’il y a un risque à laisser tout le monde jouer avec le code source de son OS

Non c'est tout le contraire ! Pas de risque, que du bénéfice.

@bibi81

« Bah à la fin tu arrives à la conclusion qu'iOS est plus sécurisé qu'Android alors que ta démonstration n'est basée sur aucun faits... »

Non et ce n’était même pas le but de mon propos. J’ai juste donné des éléments pour montrer qu’il a les moyens de l’être.

« Et donc, parce ce qu'il est fermé il n'y a pas de virus, malware ou autre ? Il est plus sûr que Linux ? »

Ai-je écrit ça ?

En fait je ne vois où tu veux en venir

« Non c'est tout le contraire ! Pas de risque, que du bénéfice. »

Sauf qu’affirmer ça ne tient pas la route. Par définition un système open source est libre d’accès. Une maison dont on remet les clés à celui qui la demande.

Il y a ceux qui sont bienveillants dans leurs intentions et ceux qui ne le sont pas.

Ces 2 populations ont les clés de la maison.

La question au delà de la détection des failles est leur correction. Je me suis déjà exprimé la dessus

Non et ce n’était même pas le but de mon propos. J’ai juste donné des éléments pour montrer qu’il a les moyens de l’être.

Les moyens que tu donnes n'en sont en fait pas. C'est justement le propos, tu crois qu'iOS à les moyens d'être plus sécurisé mais en fait non.

Ai-je écrit ça ?

Oui en tout cas c'est ce que je comprends en lisant ce que tu écrit.

Sauf qu’affirmer ça ne tient pas la route. Par définition un système open source est libre d’accès.

Non du tout et heureusement d'ailleurs.

Une maison dont on remet les clés à celui qui la demande.

Non pas les clés, les plans plutôt. Et c'est très très différent.

Il y a ceux qui sont bienveillants dans leurs intentions et ceux qui ne le sont pas.

Ces 2 populations ont les clés de la maison.

Non les plans. Et oui c'est bien de publier les plans, cela permet d'avoir le retour d'autres architectes qui pourront indiquer les points faibles dans l'optique de faire de nouveaux plans, plus sûrs.

Au fait pour chiffrer un message on utilise l'AES. L'algorithme est connu de tous, il est public. Et pourtant il est utilisé justement parce que même en connaissant l'algorithme on n'arrive pas à trouver la ou les failles permettant de le casser...

@bibi81

« Au fait pour chiffrer un message on utilise l'AES. L'algorithme est connu de tous, il est public. Et pourtant il est utilisé justement parce que même en connaissant l'algorithme on n'arrive pas à trouver la ou les failles permettant de le casser... »

Excellent exemple.

On pourrait aussi mentionner les millions de serveurs dans le monde qui utilisent Linux. Comment se fait-il que ces serveurs ne soient pas sans arrêt piratés, si tout le monde a "les clés" ?

@webHAL1

« Comment se fait-il que ces serveurs ne soient pas sans arrêt piratés, si tout le monde a "les clés" ? »

Ça veut dire quoi sans arrêt ?

Toutes les minutes ?heures? Mois?

Le fait est qu’ils le sont

Un dernier exemple qui date de 2 mois notamment dû au fait que la faille existait depuis 2009 et n’a pas été corrigée.

http://www.comptoir-hardware.com/actus/software-pilotes/39333-une-faille-critique-dans-linux-facilite-serieusement-le-ddos-des-serveurs.html

Ça illustre parfaitement point sur le rythme des mises à jour pour corriger ces failles.

@bibi81

« Les moyens que tu donnes n'en sont en fait pas. C'est justement le propos, tu crois qu'iOS à les moyens d'être plus sécurisé mais en fait non. »

Je crois à ce que j’ai écrit

Tu n’y crois pas sans me dire pourquoi.

Je ne perdrai pas plus de temps à essayer te convaincre. Arrêtons là

« Oui en tout cas c'est ce que je comprends en lisant ce que tu écrit. »

Tu reconnais donc que je ne l’ai pas écrit et que tu as compris ce que tu voulais comprendre.

« Non pas les clés, les plans plutôt. Et c'est très très différent.

Un système est open source quand le code source est distribué sous une licence permettant à quiconque de lire, modifier voire redistribuer ce logiciel.

on ne fait donc pas que remettre les plans

Encore une fois le point concernant la sécurité d’android n’est pas tant la détection des failles.

On peut très bien les détecter ou modifier les plans pour rendre la maison plus sûre.

Si les mises à jour ad hoc ne sont pas faites correctement, le système sera exposé aux risques.

..et c’est le gros problème que rencontrent bien des appareils sous android

Tu n’y crois pas sans me dire pourquoi.

Pourtant webHAL1 et moi essayons de t'expliquer...

Tu reconnais donc que je ne l’ai pas écrit et que tu as compris ce que tu voulais comprendre.

Je reconnais que tu t'exprimes mal, et manifestement tu ne rephrases pas tes propos initiaux, donc on peut vraiment se demander si nous avons mal compris...

Un système est open source quand le code source est distribué sous une licence permettant à quiconque de lire, modifier voire redistribuer ce logiciel.

on ne fait donc pas que remettre les plans

Si, si ce ne sont que les plans. Je reprends mon exemple de l'AES, quand tu donnes l'algorithme, tu ne donnes pas les clés. Si je te donne un message chiffré et l'algorithme sur internet tu seras incapable de retrouver le message initial.

Si les mises à jour ad hoc ne sont pas faites correctement, le système sera exposé aux risques.

..et c’est le gros problème que rencontrent bien des appareils sous android

Ce problème existe aussi sur iOS pour ceux que ne mettent pas à jour ou qui ne peuvent plus mettre à jour parce que plus supporté par Apple. Cela ne rend pas iOS moins sécurisé pour autant. Donc c'est pareil pour Android.

@bibi81

« Je reconnais que tu t'exprimes mal, et manifestement tu ne rephrases pas tes propos initiaux, donc on peut vraiment se demander si nous avons mal compris... »

C'est classique du personnage. Sa façon de faire c'est qu'il va te sortir : "je n'ai pas dit que c'était possible". Tu vas donc répondre "par conséquent tu dis que c'est impossible ?" et tu auras droit à un "ce n'est pas ce que j'ai dit"...

Son but n'est pas d'échanger ou de mieux comprendre un sujet (par exemple ici la sécurité). Uniquement de formuler ses messages afin de conserver une position où Apple ne peut jamais être prise en défaut. Et quand il se retrouve coincé il se contente de "ce n'est pas ce que j'ai dit", sans aucune volonté de clarifier son propos.

@webHAL1

@bibi81

La synchro et la synergie de vos interventions est vraiment perturbante...

🤔

Pages