Des iPhone ont pu être piratés pendant des années, démontre Google

Pendant quelques années, des sites web ont distribué aux iPhone qui les visitaient un malware capable de subtiliser nombre d'informations personnelles : photos, géolocalisation en temps réel, contenu des messageries, liste des contacts, identifiants de services web, expliquent des chercheurs de l'équipe Project Zero de Google.

Au fil de plusieurs billets, tous extrêmement fouillés et techniques, ils révèlent que ce malware et ces sites ont opéré depuis au moins 2016. « Il n'y a pas de sélection dans les cibles », écrit Ian Beer « Il suffit de visiter le site piraté pour que le serveur attaque votre appareil et, s’il y parvient, qu'il installe un logiciel de surveillance. Nous estimons que ces sites reçoivent des milliers de visiteurs par semaine ».

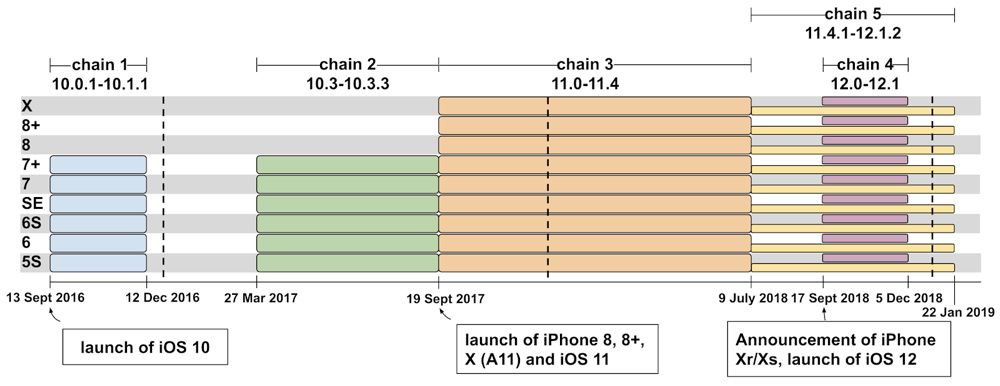

L'équipe de Google a pu isoler 5 méthodes d'exploitation de failles dans iOS 10, 11 et 12. Ce qui dénote chez les auteurs de ces agissements une certaine ténacité. À chaque grande révision d'iOS ou lors de mises à jour de sécurité, ils changeaient de méthode pour coller à ces évolutions.

Ces 5 approches ont pu s'appuyer sur un total de 14 vulnérabilités : 7 liées à Safari qui sert de porte d'entrée pour l'attaquant, 5 au noyau du système et deux qui contournaient le sandboxing, ce principe de cloisonnage pour les applications et le système. Au moins l'une de ces failles est restée inconnue jusqu'au 1er février 2019. Après son signalement par Google, elle a été corrigée par Apple et une mise à jour 12.1.4 déployée six jours plus tard.

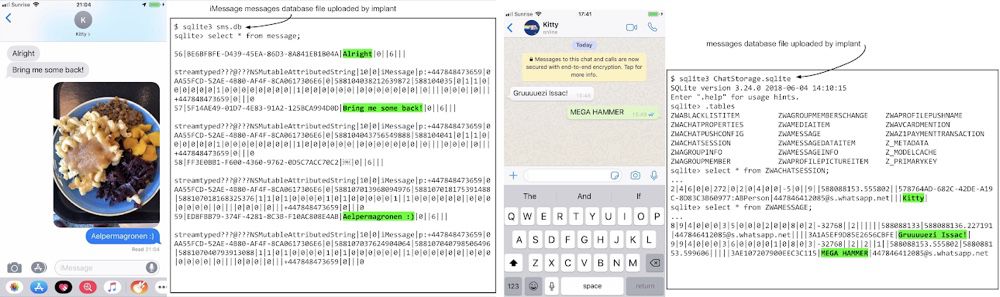

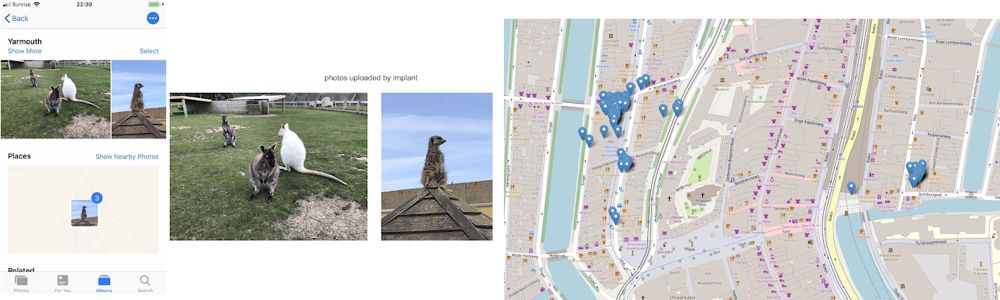

Dans un dernier billet, Ian Beer montre ce que peut récupérer ce malware, après avoir recréé les conditions de son fonctionnement et l'avoir installé sur son iPhone.

Le serveur attaché à ce logiciel va recevoir les dossiers de données de WhatsApp, Messages, Hangouts, Skype, Viber, Telegram — des messageries sécurisées lors des échanges mais une fois que les messages sont stockées sur l'iPhone leur obtention n'est plus aussi compliquée — ; celles aussi d'Outlook et de Facebook ; les adresses dans Contacts, la position en temps réel de l'utilisateur, ses photos ou encore les tokens stockés dans le Trousseau d'accès qui permettent à des apps, comme celles de Google, d'accéder à votre compte utilisateur.

Ce malware a un défaut, il devient inopérant sitôt l'iPhone redémarré. Mais au vu de ses capacités de moisson, il est capable de donner à ses concepteurs suffisamment d'informations pour qu'ils accèdent, avec les identifiants de leurs victimes, à différents services. Et puis comme le souligne le chercheur, la simple possibilité de suivre en temps réel les déplacements de personnes est précieuse, surtout si le malware est distribué auprès de populations de certaines zones géographiques.

Quant aux défauts logiciels dans iOS et Safari qui ont rendu possible la création de ces attaques, Beer cite le cas de code ajouté par Apple pour une nouvelle fonction buguée et qui de toute évidence n'avait pas été testée (elle faisait planter l'iPhone illico) et, plus généralement, du code qui a échappé à l'attention des contrôles de qualité ou n'a été que modérément évalué.

Amazing

Aucune liste des sites web ayant utilisés ces attaques? 🤔

La timeline est assez vicieuse, 🙄

elle fait croire que l’attaque a commencé au Day1 mais entre

-l’introduction d’une faille ,

- sa découverte

- et son exploitation concrète,

la période à risque pour l’utilisateur est bien plus COURTE

@Sgt. Pepper

Lol c’est sûr

Et encore une fois on voit que la politique d'Apple de ne distribuer les mises à jour de sécurité QUE sur la toute dernière version d'iOS laisse exposés tous les utilisateurs d'iPhone, iPad, appleTV... ne pouvant installer cette dernière version.

@SyMich

Avec des iphones de plus de 5 ou 6 ans, oui, effectivement les maj ne sont plus possibles. Quand ce ne sont pas carrément les développeurs des applis qui abandonnent ces trop anciennes versions pour eux d’ailleurs lol

Comportement type ,d'une société (google) qui galère pour être à la hauteur de son concurrent en essayant de le rabaisser... me degoute de plus en plus androcrottes !

@eastsider

Ne rien comprendre de la démarche de Google à ce sujet est fascinant. Y voir une façon pour Google de rabaisser ta marque fétiche démontre une grande capacité de réflexion encore plus fascinante !

@Maître Folace

Alors toi t'y captes vraiment rien .. tu debarques.

[Modéré]

Comportement type ,d'une société (google) qui galère pour être à la hauteur de son concurrent en essayant de le rabaisser...

Et après la publication de Google, iOS est maintenant plus sécurisé... Tu crois vraiment qu'une société "qui galère pour être à la hauteur de son concurrent" s'amuse à améliorer le produit de son concurrent ?

Hier j’ai dû réinitialiser mon mot de passe session Mac car il ne reconnaissait pas celui dont j’usais depuis deux ans et je vous dit pas le bordel après....avec absence des mots de passes dans safari et iCloud vide.....

Non rien. Désolé (mal lu).

Je conseille a certains d'aller voir sur wikipédia le role et but du "Project Zero" de Google qui en gros teste tous les logiciels,systèmes possible pour aider a combler tous les problemes de sécurités..

@killabling

Tu en demandes trop là !

@Maître Folace

Google aide apple 🤣🤣

@eastsider

Tu es affligeant.

@Maître Folace

Tu es naïf!

@eastsider

Et toi tu ne mènes aucune réflexion et t'arrêtes dès que ce que tu trouves conforte tes idées débiles. Et si c'est complètement biaisé on s'en fout !

Vive la zone de confort.

🤦♂️ Vous ne comprenez rien au "project zéro."...

D'autre part, Google a une activité très importante sur iPhone. Rien que pour être le moteur de recherche par défaut ils payent 9 milliards par an à Apple. Ils ont tout intérêt à ce que cette plateforme soit la plus sécurisée possible. (Et qu'un malware n'aille pas y prélever les informations dont ils font leur business en utilisant les propres token de Google! car en faisant ça c'est directement Google qui se fait "pirater")

Et oui... Google ce n'est pas seulement "Android"

Sacré boulot de l ‘équipe du projet zéro de Google !

Clairement le groupe qui utilisaient ces failles est organisé et super qualifié.

Le détail technique des différentes failles est intéressantes , sacrément complexe même en étant ds le domaine info.

Je suis toujours surpris par la capacité des hackers a trouver/utiliser de tel failles !

Le problème avec la cyber sécurité c’est que c’est iceberg qu’on découvre en mettant beaucoup d’effort à creuser.

Il y a peut être un tas de sites infectés, peut être même macG...! Il suffit que les serveurs ne soient pas patchés pour avoir un malware installant ce qu’il faut pour exploiter ces vulnérabilités.

Donc non... c’est pas à prendre à la légère...!!

Patchés ou pas, si les attaquants ont des 0-days à leur dispositions ça changera pas grand chose.

Ca dépend, beaucoup de zero-days ne sont exploitables efficacement que si une *série* de failles sont présentes. Parfois, en combler quelques unes réduit drastiquement la surface d'exposition, et donc le risque.

Ce genre de hack peut être déployé à grande échelle.

Un serveur dns qui nous relaye au passage vers une page infectée, un hotpoint wifi, une borne se faisant passer pour une borne d’Apple store....

C’est ce qui est inquiétant: la facilité. 😖

Ça sent le state sponsored à plein nez.

C'est alors plus facile de hacker un individu ciblé en modifiant son router (qui sont rarement à jour) et donc facilement piratables. Boom! Ils ont accès à ses informations de géolocalisation par la bande.

Décidément la moindre critique d’Apple n’est pas supportée ici... c’est une marque parmi tant d’autres qui a de grandes qualités et des défauts. La critique ne remet pas en question l’entreprise dans son entièreté hein...

@fallherpe

« La critique ne remet pas en question l’entreprise dans son entièreté hein... »

Ah ben si ! Pour nos chers fan-boys si tu attaques un produit Apple ou un aspect d'un produit Apple, c'est que tu remets en question la totalité de l'entreprise et ses produits. C'est tellement plus marrant sans aucune nuance.

@webHAL1

"Pour nos chers fan-boys si tu attaques un produit Apple ou un aspect d'un produit Apple, c'est que tu remets en question la totalité de l'entreprise et ses produits. C'est tellement plus marrant sans aucune nuance."

Donc en fait quand toi ou d’autres attaquez un produit Apple ou un de ses aspects c’est automatiquement juste ?

C’est bien ça que je comprends ?

Ben oui puisque si on s’oppose à ces jugements c’est qu’on est un fanboy sans jugement.

C’est ce que tu viens de dire il m’a semble.

Du coup ben si 2 ou 3 personnes déclarent un critique il faut simplement acquiescer car c’est une pensée unique.

On ne peut donc plus ne pas être d’accord ?

Ha mais si on est pas d’accord y’a sûrement une seule raison voyons !

Celle d’être touché au plus profond de soi par la critique car on est un fanatique , un religieux de la pomme en toge.

Pas d’autres options.

Tu es d’accord ou tu es sous l’emprise d’Apple.

Tu n’es pas d’accord y’a un loup quelque part : tu dois prendre ça trop à cœur et du coup ton jugement est altéré en sans aucune logique.

Point barre.

Haaaa ben ok je connaissais pas cette règle.

Après il faudra nous préciser dans quel cas on pourra douter des critiques faites

Selon qui les fait je suppose , et certains dont toi vous devez avoir une immunité que je ne connaissais pas.

Tu fais bien de parler de nuance à la fin 😂😂

Donc Notez bien messieurs dames :

Quand webHAL1 donne un avis critique il ne peut en être autrement

S’y opposer relève d’une mauvaise santé mentale qui se traduit par l’effet fanboy

Ne demandez pas au maître de me répondre il a décidé du haut de son perchoir de ne plus perdre de temps avec les fanboys , opposants diabolisés

Amen

@fifounet

> Donc en fait quand toi ou d’autres attaquez un produit Apple ou un de ses aspects

> c’est automatiquement juste ?

Non.

Par contre quand une faille de sécurité est identifiée, et que certains la balaye d'un revers de mains façon "you use it wrong!" en prétendant qu'éviter les risques est une mécanisme de sécurité o_O (sans évidement indiquer les détails sur la procédure pour les éviter systématiquement...), dire qu'une faille de sécurité est une faille de sécurité, peu importe le logo sur le produit, cela semble être objectivement juste.

Que cela fasse débat rien qu'à cette étape laisse hélàs penser que, en effet, il sera alors difficile de tomber d'accord sur la responsabilité, dès lors que le constat des faits n'est déjà pas partagé.

> On ne peut donc plus ne pas être d’accord ?

Bien sur que si. Mais pour convaincre que quelqu'un à tord, il ne suffit pas de lui affirmer.

Il faut faire l'effort d'argumenter, avec un minimum de construction s'appuyant sur des faits observables et faisant consensus.

On observe peu d'argumentation partageable sur ce concept de "sécurité" dit "de toute façon la faille c'est l'utilisateur, donc y'a pas de faille dans le produit.".

@byte_order

« Mais pour convaincre que quelqu'un à tord, il ne suffit pas de lui affirmer. Il faut faire l'effort d'argumenter, avec un minimum de construction s'appuyant sur des faits observables et faisant consensus. »

Beuh, c'est compliqué et fatiguant. Pour quelqu'un comme fifounet, il est plus simple de partir dans des théories complotistes en affirmant par exemple que si des commentaires sont modérés c'est parce qu'ils déplaisaient à un abonné de MacG et que celui-ci a demandé à la rédaction de tout effacer. Tremblez non-membres, le pouvoir des abonnés est infini ! 😎

@webHAL1

"Beuh, c'est compliqué et fatiguant. Pour quelqu'un comme fifounet,"

Ha c’est mon tour maintenant 🤪

Bien sûr ce que j’ai dit avant pour jazz est valable aussi pour moi 😂😂

@webHAL1

"Pour quelqu'un comme fifounet, il est plus simple de partir dans des théories complotistes en affirmant par exemple que si des commentaires sont modérés c'est parce qu'ils déplaisaient à un abonné de MacG"

Quand il n’y a aucune insulte ni propos raciste ou homophobes mais juste une remise en question de ta façon de faire ici permet moi d’en douter

Pas comme l’autre homophobe de Tony qui s’est fait modéré et que j’ai attaqué sans mesure parce que je trouve ça innaceptable.

Toi tu préfères attaquer Apple que les propos homophobes apparement. Et comme tu n’es pas touché ça te passe au dessus mais pas moi.meme si je ne suis pas concerné ça m’indigne

Mais tu uses des mêmes méthodes que lui

Si on les défend c’est qu’on en est

Toi si on défend Apple c’est qu’on se sent concerné, il ne peut en être autrement

@webHAL1

"Beuh, c'est compliqué et fatiguant. "

Compliqué pour toi certainement

Fatiguant ?

Avec toute l’énergie que tu dépenses à prouver des théories que tu inventes de toutes pièces effectivement il doit plus t’en rester beaucoup .

Dois je te rappeler ta théorie du complot sur l’encoche des Xs et la photo de là pub Apple ? Une perle 😂😂

@byte_order

"Bien sur que si. Mais pour convaincre que quelqu'un à tord, il ne suffit pas de lui affirmer. »

Et lui non plus et c’est souvent le cas.

« Il faut faire l'effort d'argumenter, avec un minimum de construction s'appuyant sur des faits observables et faisant consensus. "

Les défenseurs de la théorie de la terre plate se basent aussi sur des faits observables . Tu les crois ?

@fifounet

>Les défenseurs de la théorie de la terre plate se basent aussi sur des faits observables .

> Tu les crois ?

Non.

Parce que l'observation, justement, démontre qu'il ne s'agit pas de "faits".

@byte_order

Oh, pour certaines personnes le concept de "faits" est assez difficile à comprendre. ;-)

Google fait quelque chose de positif en informant Apple d'une importante faille de sécurité (alors qu'ils auraient pu ne rien dire et laisser Apple s'enfoncer dans la crise), et certains ici critiquent Google (comme de bons petits moutons ils n'aiment pas Google, c'est à la mode; avant c'était Microsoft). La vraie question, qu'elle est l'agence responsable de cette aspiration de données ?

Trainant mes guêtres sur Macgé depuis un paquet d'années, je peux raisonnablement affirmer que les fameux et insupportables fanboys sont aussi majoritairement des fans du Macronistan...Ce mélange des genres ne m'étonne même pas.

...donc Google démontre que des iPhones ont pu être piratés pendant des années, et je suis certain que l’étude est aussi bien faite qu’elle en a l’air, et les arguments irréfutables.

Et ça fait froid dans le dos.

Maintenant, je me pose tout de même la question de savoir si/ quand la maison mère d’Android présentera une étude de sécurité comparable sur leur système.

Et je ne pense pas être bien plus rassuré, malheureusement, ce serait probablement plutôt le contraire avec en plus la fragmentation de la plateforme et les différentes surcouches, et une part de marché de près de ±80% en France.

(Enfin, j’utilise au quotidien un iPhone Max ainsi qu’un Xiaomi avec Androïd One, et donc sans surcouche)

@fransik

> Et je ne pense pas être bien plus rassuré, malheureusement, ce serait probablement

> plutôt le contraire avec en plus la fragmentation de la plateforme et les différentes

> surcouches, et une part de marché de près de ±80% en France.

Contrairement à ce que l'on pourrait penser, la fragmentation, et donc la diversité, n'est pas un facteur aggravant en terme de faille de sécurité. Elle participe au contraire à réduire la surface d'exposition à la seule partie présente chez toutes les cibles.

Super!! Bravo Apple

Et chez Andoid :-D

@Benitochoco

C’est pareil.

Le vrai problème pour Google : c’est de la concurrence déloyale. C’est son cœur de métier avec Facebook.

C’est pas crypté iMessage ?

Et des messages en clair après je ne sais combien de caractères hexa !

Bizarre

Les messages sont récupérés directement sur l'iPhone oú ils sont affichés en clair (sinon on aurait du mal à les lire...)

Ios=android...

De la Merrrddeeee.

Moi. J'vous l'dis!!!

Pages