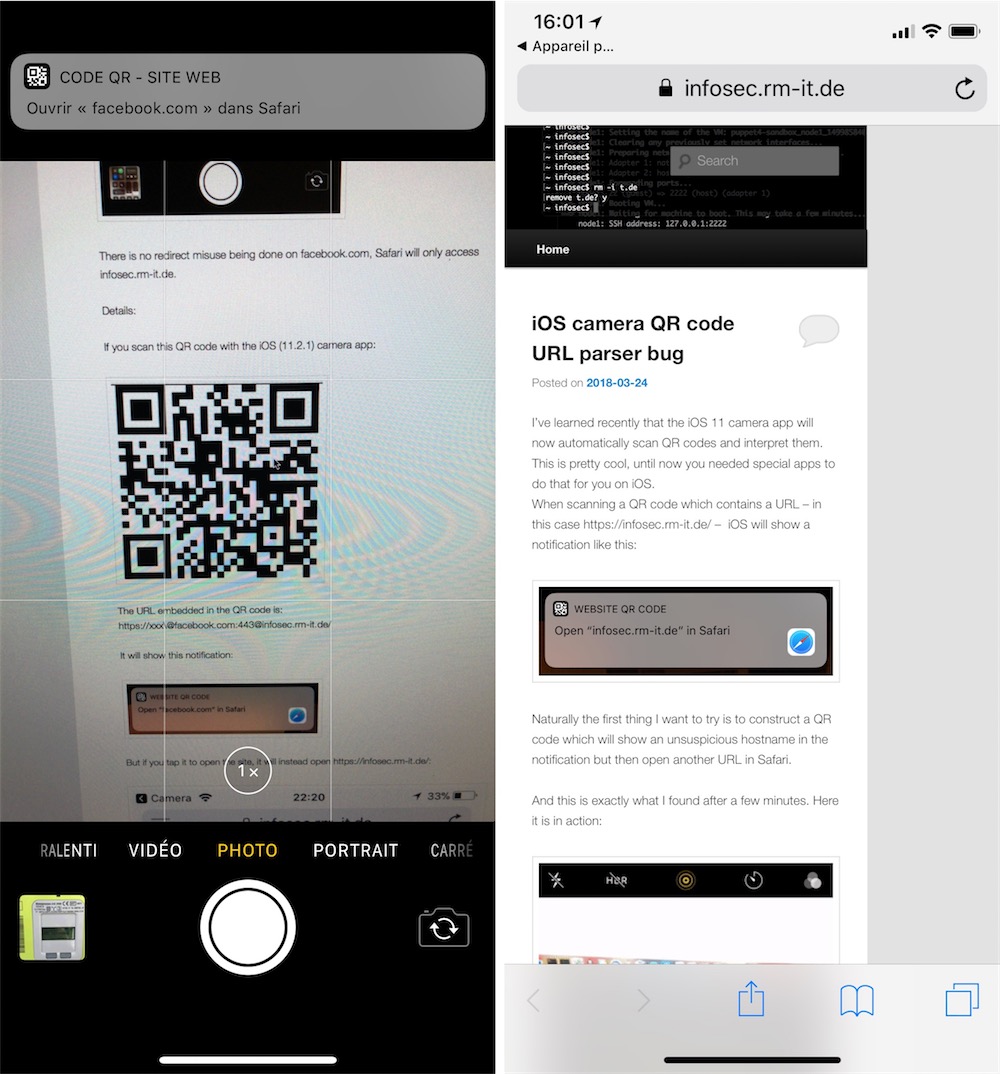

Avec iOS 11, l’appareil photo fourni par défaut est aussi un lecteur de codes QR. Si l’un de ces codes est présent dans le champ, l’appareil le décode et permet d’agir, que ce soit pour ouvrir le lien ou l’adresse associée, ou même pour ajouter une fiche contact ou encore se connecter automatiquement à un réseau Wi-Fi (lire : iOS 11 prend en charge les codes QR). Cette fonction fait parler d’elle pour une mauvaise raison : il est facile de créer un code qui semble ouvrir une URL, alors qu’en fait il correspond à un tout autre site.

C’est la découverte rapportée par le site spécialisé en sécurité Infosec. Pour arriver à masquer une URL, ils utilisent un lien spécifique qui contient le nom de domaine à afficher, ainsi que d’autres caractères qu’iOS 11 efface. Dans le cas présent, voici l’URL utilisée pour générer le code :

https://xxx\@facebook.com:443@infosec.rm-it.de/

Le nom de domaine de Facebook apparaît bien, mais le vrai nom de domaine à la fin est « oublié » par iOS 11. Le site émet l’hypothèse que les @ troublent le système et l’amènent à croire que ce qui précède est un nom d’utilisateur pour le nom de domaine qui suit. Par ailleurs, Apple se contente a priori du premier nom de domaine et ne gère pas l’URL dans sa totalité.

Quelles que soient les raisons de cette confusion, elle pourrait servir de biais pour une attaque de phishing, même si utiliser des codes QR réduit naturellement sa dangerosité (le lien n’est pas ouvert automatiquement, c’est à l’utilisateur de toucher la notification pour ouvrir l’URL correspondante). Apple pourrait corriger ce bug malgré tout, mais l’entreprise n’a rien fait depuis la fin décembre, date à laquelle le site à l’origine de la découverte a envoyé l’information. Maintenant que le bug est public, peut-être que la réaction sera plus rapide…

En attendant, rappelons que vous pouvez désactiver totalement cette fonction dans les Réglages : dans la section « Appareil photo », décochez l’option « Scanner des codes QR » et vous n’aurez plus jamais le problème.

Source :