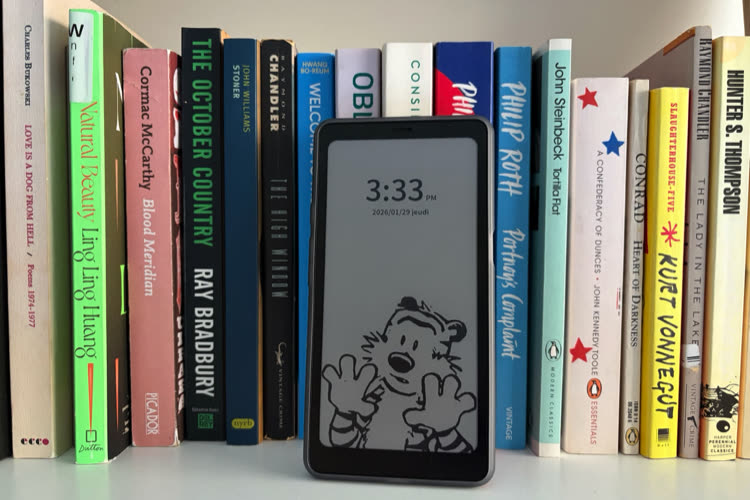

Les mises à jour d’iOS se succèdent et Apple ne semble pas motivée pour corriger un vieux bug qui limite l’intérêt d’un VPN. Le constat est établi au moins depuis iOS 13 et la première version d’iOS 16 était elle aussi concernée, sans changement depuis. Comme les chercheurs en sécurité de Mysk le prouvent dans cette vidéo, plusieurs connexions initiées par Apple, notamment toutes celles qui concernent les notifications instantanées ainsi que dans l’app Plans, ignorent toujours le VPN configuré sur un appareil iOS.

C’était le cas avec iOS 16.5.1 lors de la réalisation de cette vidéo et iOS 16.6 sortie hier ne change rien à l’affaire. Même la bêta actuelle d’iOS 17 ne fait pas mieux et il semble bien qu’Apple ne compte pas corriger ce trou dans la raquette. En théorie, le VPN devrait servir pour toutes les connexions effectuées par un appareil, sans exception. Pourquoi Apple se réserve cet étrange passe-droit ? Le constructeur n’a jamais communiqué sur le sujet, alors on ne peut que spéculer.

Plus gênant encore, le mode isolement ajouté avec iOS 16 et qui est censé renforcer la sécurité des appareils iOS ne modifie pas ce comportement. Ce qui veut dire qu’un acteur malveillant pourrait toujours intercepter une partie des communications réalisées par un iPhone ou iPad, même si son utilisateur l’a activé et même s’il utilise un VPN.