Un hacker a tenté de vérifier le contenu d'un boîtier Echo Dot acheté d'occasion et il a découvert un point gênant pour Amazon : certaines données sont stockées en clair dans la mémoire de l'appareil. On y trouve notamment le mot de passe du réseau Wi-Fi ou les données qui permettent la connexion à Spotify.

Une faille issue des tablettes Fire

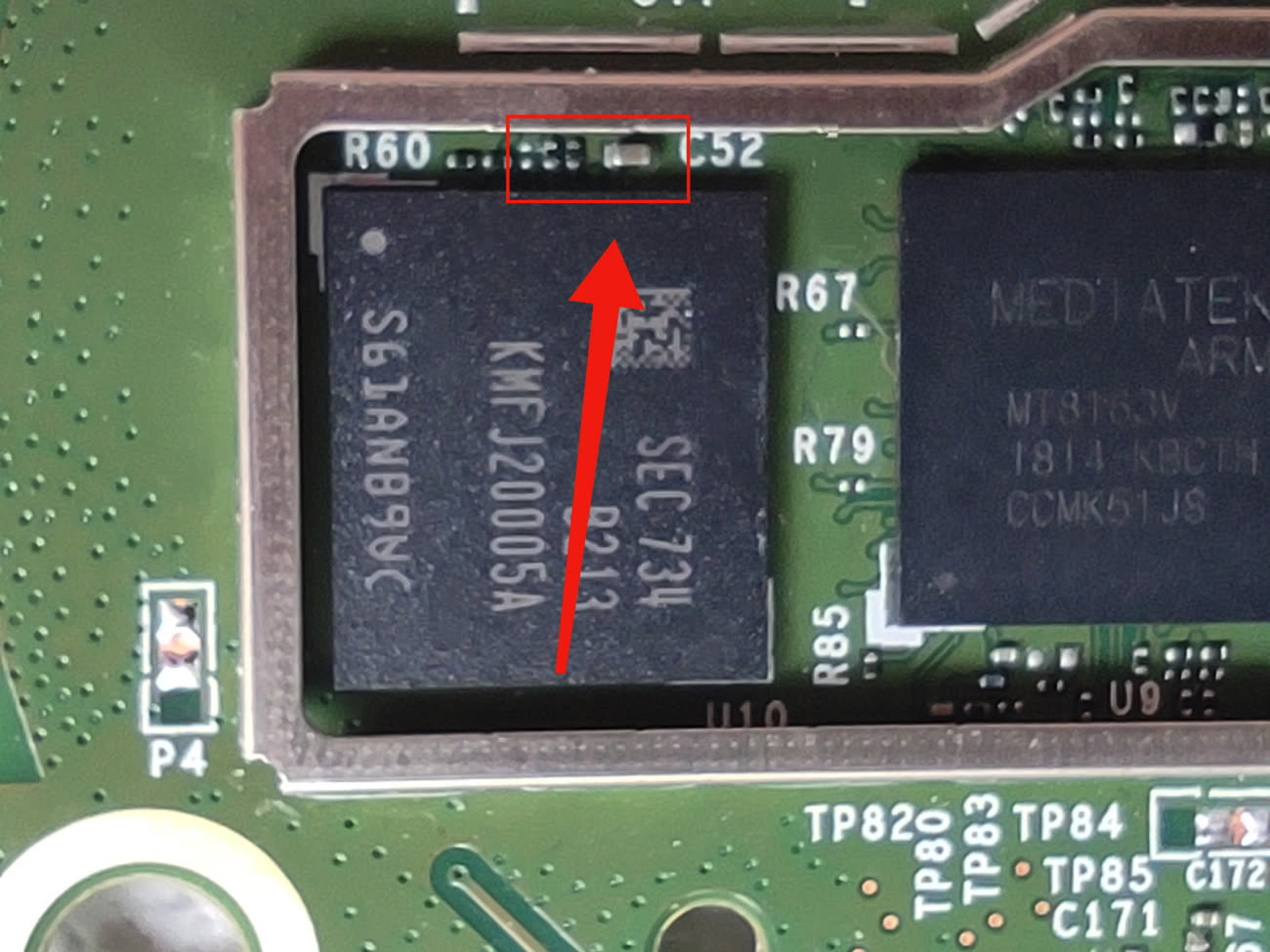

La faille employée pour accéder à la mémoire de l'Echo Dot (dans sa version 2) avait déjà été utilisée pour casser la sécurité de certaines tablettes Amazon Fire. Elle est matérielle : elle consiste à court-circuiter un condensateur pour forcer le démarrage dans un mode de sécurité. Une fois que c'est fait, un script open source permet de récupérer le contenu de la mémoire de l'appareil.

Après avoir obtenu le contenu du boîtier, Daniel B s'est rendu compte que le mot de passe Wi-Fi de l'ancien propriétaire était stocké en clair, ce qui est évidemment un problème. Le souci n'est pas que le mot de passe se trouve dans l'appareil — c'est nécessaire pour qu'il se connecte — mais bien qu'il ne soit pas chiffré. Ce chiffrement n'empêcherait pas la récupération des informations1 mais elle rendrait cette dernière plus compliquée.

Dans les autres données présentes en clair dans le contenu de la mémoire eMMC, le hacker a notamment trouvé des clés liées à Spotify. Elles permettent d'accéder aux API du fournisseur de musique. Il ne s'agit pas du mot de passe du compte (heureusement) mais des clés liées à la fonction ZeroConf. Pour résumer, elles permettent l'accès au service sans que l'utilisateur entre son mot de passe, une fois l'appareil validé. Avec ces informations, n'importe qui peut donc envoyer de la musique vers l'enceinte en utilisant le compte de l'ancien propriétaire.

Effacez vos appareils avant de les revendre

Cette faille pose deux problèmes. La première est évidente : un appareil tombé en panne ou revendu sans avoir été remis à zéro peut fournir un accès à vos données personnelles. La solution dans ce cas consiste à détruire physiquement le boîtier s'il est en panne et bien le remettre à zéro en cas de revente. Le second est plus gênant : un Echo Dot placé dans un hôtel ou dans un environnement public peut fournir un accès à un réseau Wi-Fi qui n'est pas ouvert aux quatre vents, même si le démontage de l'appareil n'est pas la voie la plus discrète.

Notons enfin que Daniel B n'indique pas si d'autres Echo Dot stockent le mot de passe de la même façon. Pour rappel, les modèles actuellement en vente font partie de la 4e et la 5e génération.

-

De façon assez logique, l'appareil doit être capable de déchiffrer le mot de passe pour se connecter, et donc la clé de chiffrement doit se trouver dans l'appareil, mais pas nécessairement dans la mémoire eMMC qui contient l'OS. ↩︎