Le fonctionnement de Safari dans iOS 14.5 bêta 1 apporte un changement dans la manière dont le navigateur communique avec Google afin de rendre complètement opaque l'origine des requêtes de l'utilisateur.

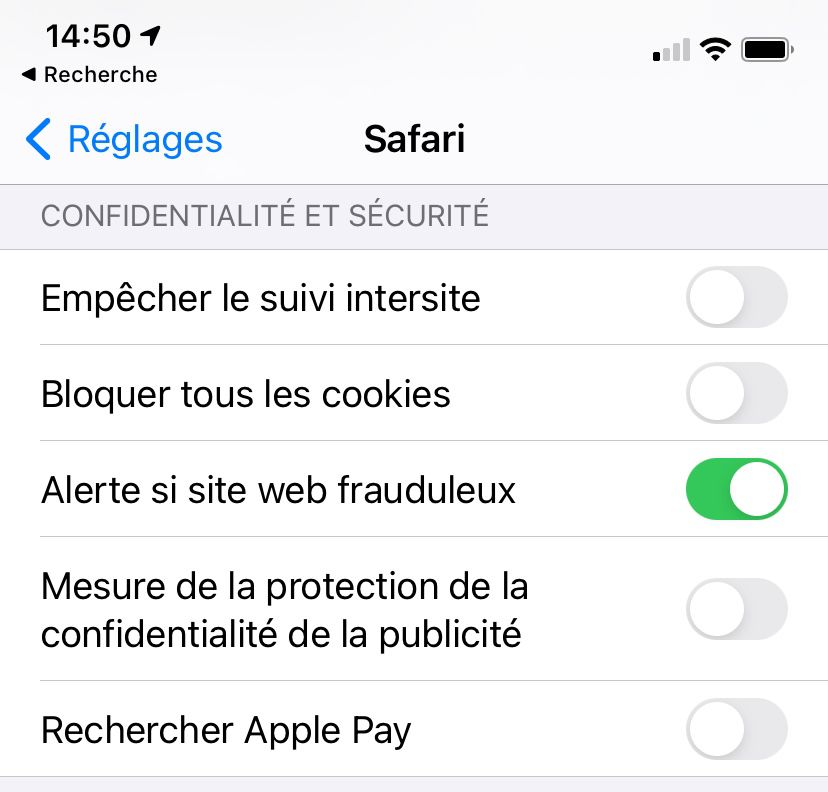

Dans les réglages de Safari se trouve l'option « Alerte si site web frauduleux ». Elle n'est pas nouvelle, vous l'avez déjà sur votre iPhone, mais ce qui va changer avec cette prochaine version d'iOS c'est la manière dont elle opère en coulisses.

Cette option, comme la décrit Apple, consiste à vous prévenir si vous êtes arrivé sur un site qui tente peut-être de vous extorquer des informations en se faisant passer pour un site légitime (du hameçonnage en somme).

Apple utilise le service Safe Browsing de Google pour vérifier la teneur de chaque site que vous consultez. Le moteur alimente quotidiennement une base de données de sites web qu'il juge compromis ou dangereux :

Nous analysons des sections de notre index Web afin d'identifier les sites susceptibles de contenir des logiciels malveillants. Ensuite, nous testons ces sites à l'aide d'une machine virtuelle pour voir s'ils infectent la machine. Pour localiser les sites d'hameçonnage, nous utilisons des modèles statistiques.

Safari envoie une version codée de l'URL du site à vérifier, de manière à ce que Google ne sache pas quelle adresse lui est soumise. Mais en l'état actuel des choses, Safari transmet par la même occasion votre adresse IP à Google (ce que dit clairement la documentation d'Apple).

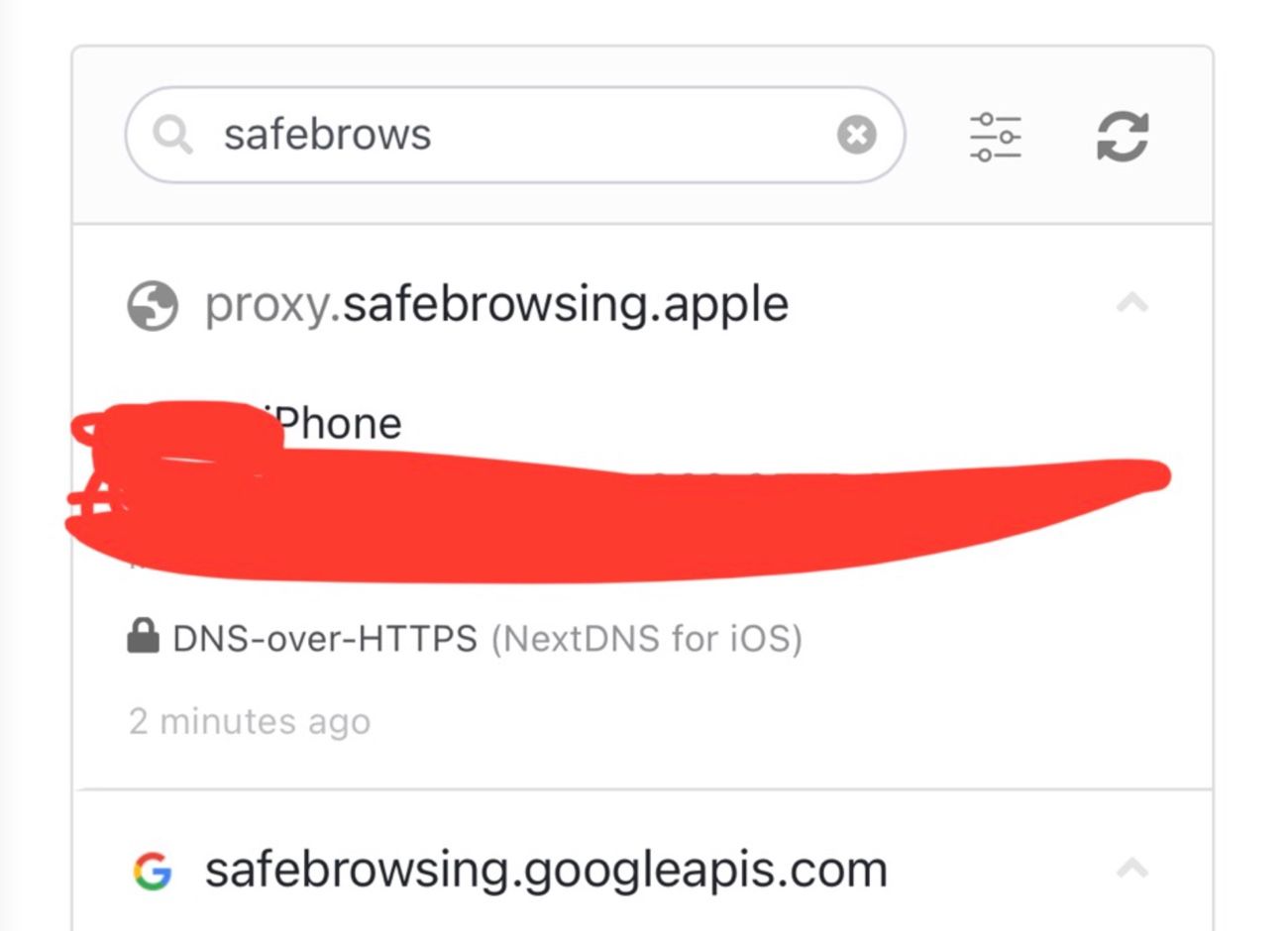

À partir d'iOS 14.5, ces requêtes transmises au système de vérification de Google vont être prises en charge par les serveurs d'Apple qui officieront en tant que proxy. Google verra donc arriver des demandes en provenance d'Apple et non plus directement de la part des utilisateurs de Safari.

Découvert par un utilisateur de Reddit et détaillé par The 8-Bit, ce changement a été confirmé par Maciej Stachowiak, le responsable de l'ingénierie de WebKit.

This article is a bit confused on the details of how Safe Browsing works, but in the new iOS beta, Safari does indeed proxy the service via Apple servers to limit the risk of information leak.https://t.co/TlDZNMO8do

— othermaciej (@othermaciej) February 11, 2021

Dans son tweet il évoque quelques imprécisions dans l'article. Initialement The 8-Bit écrivait qu'Apple téléchargeait de Google la base des sites compromis pour effectuer la comparaison elle-même. Apparemment Apple s'en tient à se faire passer pour l'utilisateur auprès de Google, le site a modifié son article.