La société israélienne NSO Group a déployé en 2022 au moins trois types d'attaques contre iOS 15 et 16 qui n'impliquaient aucune action de l'utilisateur. Apple a apporté des correctifs.

Déjà à l'œuvre dans la découverte du spyware Pegasus en 2021, le Citizen Lab de Toronto a trouvé la trace de trois nouvelles formes d'attaques inédites imputées à NSO Group. Elles ont été utilisées contre des militants de la société civile mexicaine, dont deux personnes chargées de la défense de familles victimes d'exactions de la part de l'armée. Ces logiciels opéraient sans action de l'utilisateur.

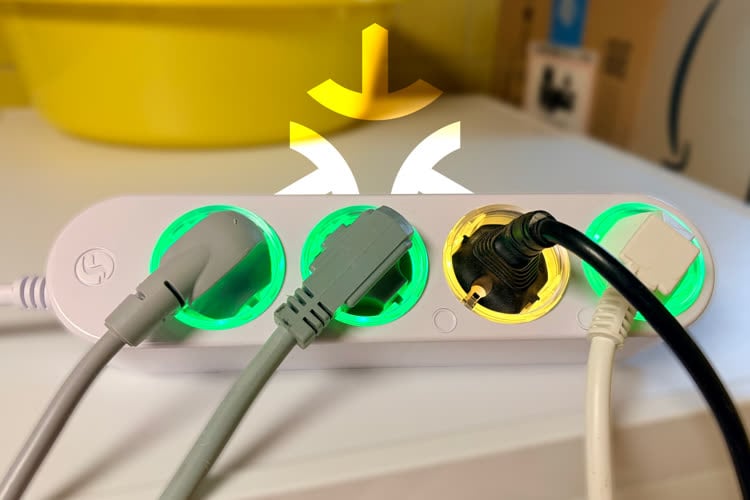

Le premier spyware, baptisé “PWNYOURHOME” a été lancé par ses développeurs en octobre 2022, il utilisait HomeKit ainsi que Messages pour s'installer discrètement sur des iPhone avec iOS 15 et 16. Apple a amélioré des procédures d'identifications de données dans la mise à jour 16.3.1 distribuée en février. Le second spyware, "FINDMYPWN", est entré en action sur iOS 15 à partir de juin 2022, en passant par Localiser puis Messages.

Ces deux spywares ont révélé des ressemblances avec des éléments déjà découverts avec Pegasus, permettant ainsi de les relier à NSO Group (ce dernier s'est retranché derrière sa communication habituelle, qui est de ne pas vendre ses solutions pour des activités illégales).

De fil en aiguille, grâce à ces deux découvertes, le Citizen Lab a trouvé sur un téléphone les empreintes d'un troisième spyware. Baptisé "LATENTIMAGE" il a été diffusé à compter de janvier 2022 sur iOS 15.1.1. Lui aussi s'appuyait sur l'app Localiser mais d'une autre manière que "FINDMYPWN".

Le mode opératoire de ces spywares n'est pas connu dans ses moindres détails, leur présence se signalant parfois à l'occasion de plantages qui laissent une trace dans les journaux d'activité d'iOS. Des empreintes que les développeurs de NSO Group s'efforcent de supprimer, ne serait-ce que pour dissimuler les chemins empruntés au sein du système et des apps. Pas toujours avec succès. Le Citizen Labs lui-même ne révèle pas toutes ses méthodes pour repérer la présence de ces intrus.

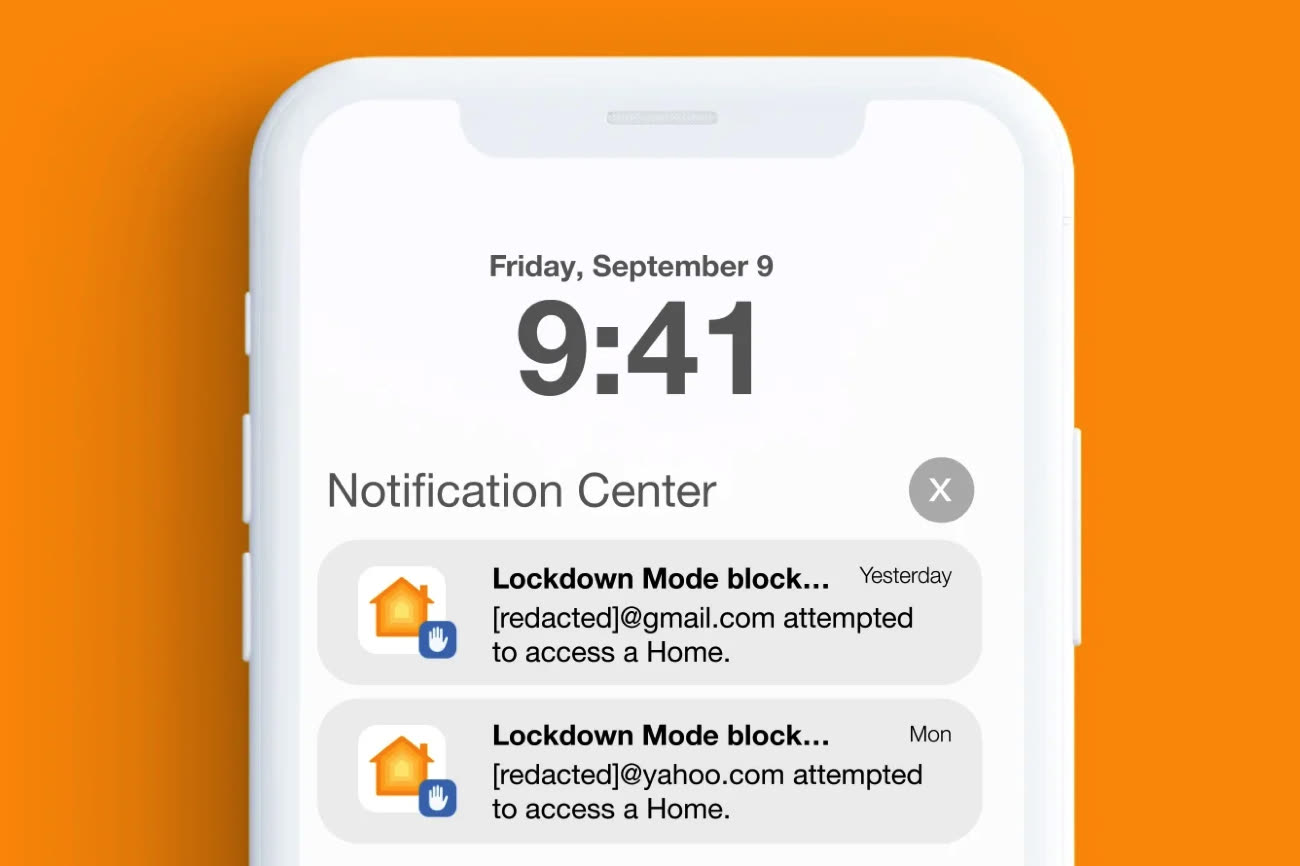

Le laboratoire de recherche insiste sur l'importance pour les personnes susceptibles de subir ces attaques d'activer le nouveau "Mode Isolement" dans iOS 16 et Ventura.

Faut-il activer le nouveau mode Isolement pour protéger ses appareils ?

Cette fonction a signalé avec succès des comportements suspects liés à “PWNYOURHOME” au moyen de notifications à l'utilisateur. NSO Group a semble-t-il trouvé un moyen ensuite de bloquer l'affichage de ces messages.

Selon le Citizen Lab, l'absence de nouvelles manifestations de ce spyware donne à penser que les correctifs apportés par Apple ont peut-être bloqué son fonctionnement. La Pomme a également notifié des victimes de ces attaques à trois reprises en novembre et décembre 2022 ainsi qu'en mars dernier.

En novembre 2021, Apple avait porté plainte contre NSO, il n'y a pas eu de nouvelles des suites de cette procédure.