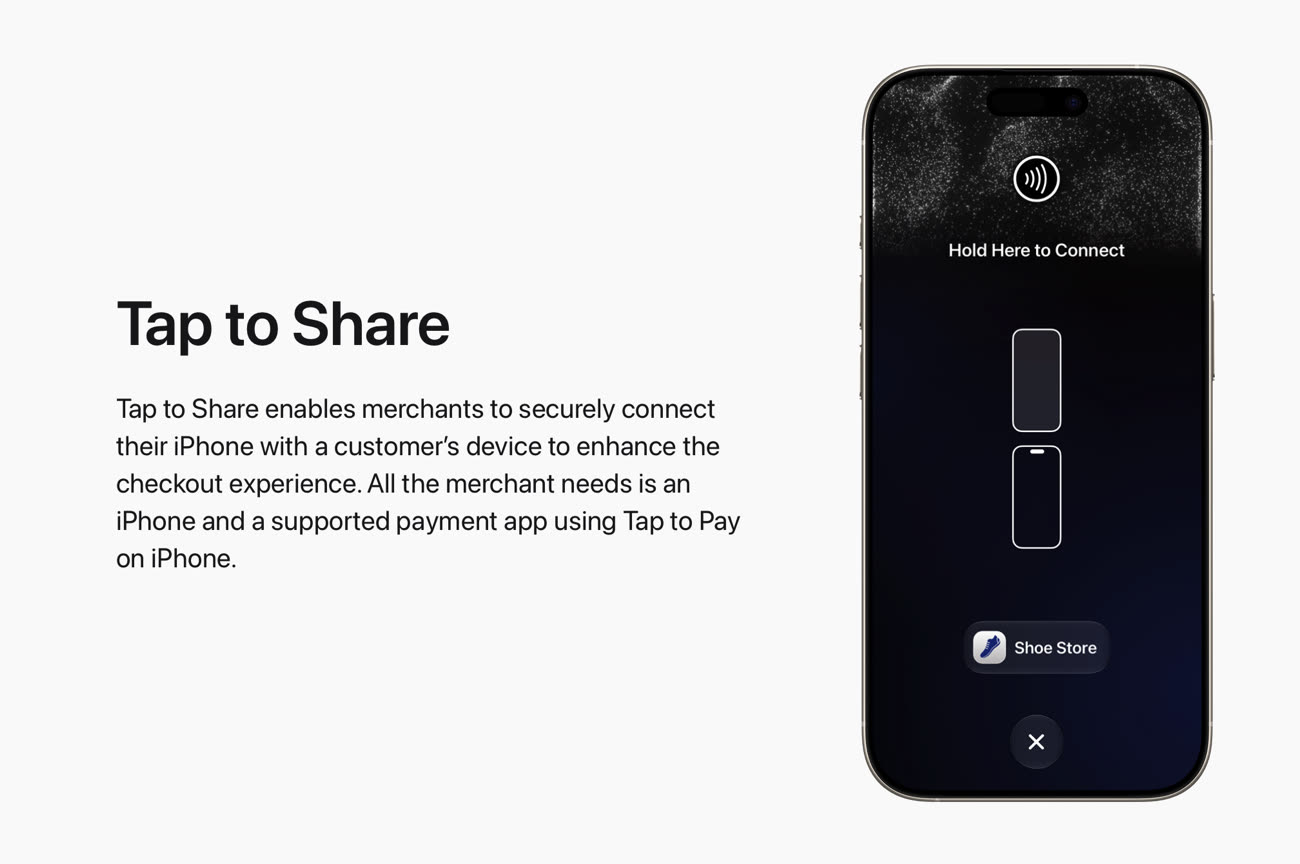

Avec iOS 27, Apple a présenté une nouvelle fonction de l’app Wallet (ou Cartes dans la langue de Molière) : le Tap to Share (ou taper pour partager). Inspirée de la fonction « Tap to Pay » déjà bien implantée pour les paiements sans contact, elle pousse le cran un peu plus loin… mais nous ne devrions pas la voir dans l’Hexagone tout de suite, comme le rapporte MacRumors.

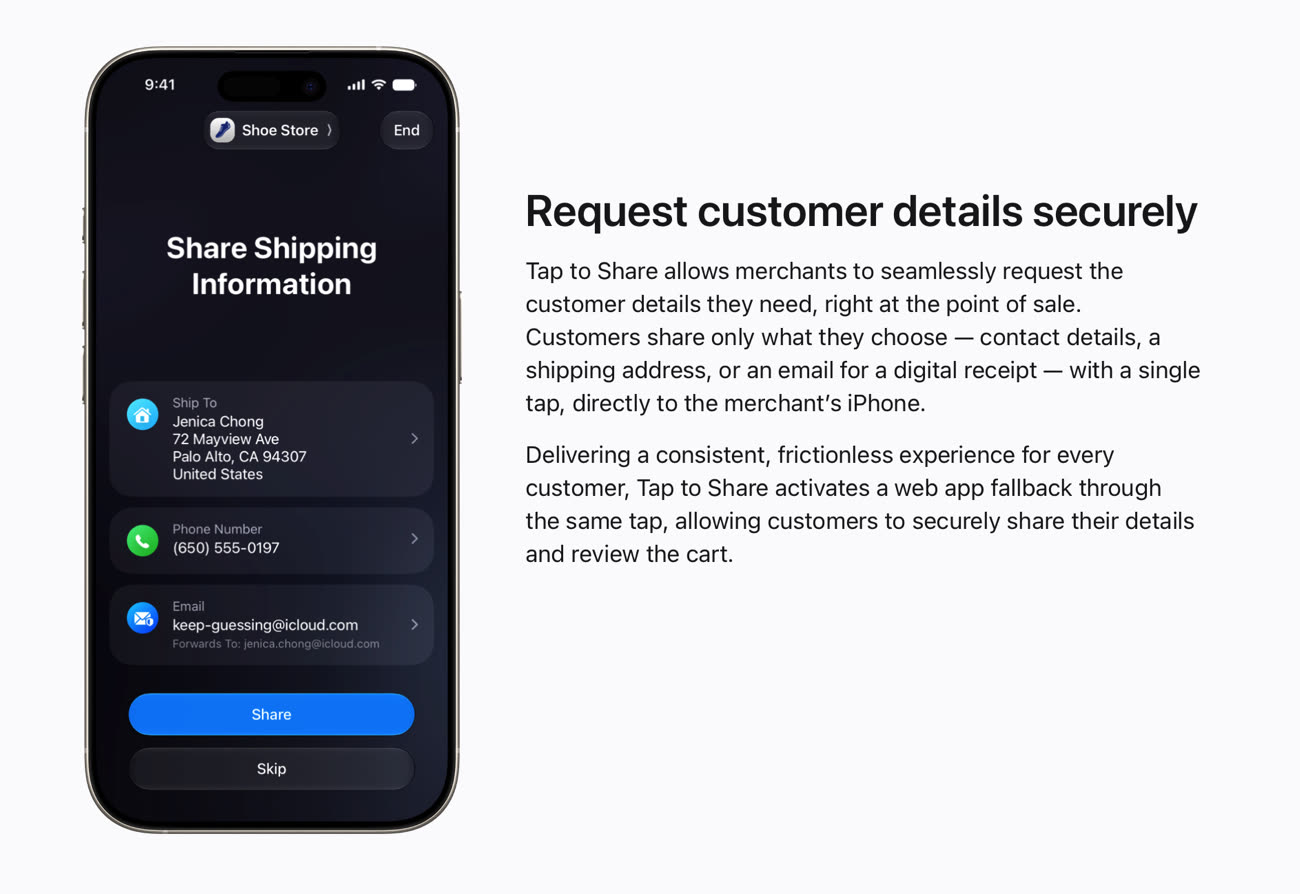

L’idée en elle-même est bien pratique : plutôt que de devoir noter sur un coin de facture les informations de livraison du client, celles-ci sont directement enregistrées juste en approchant les deux iPhone, celui du commerçant d’un côté, celui du consommateur de l’autre. Et de la même manière que ce geste vous permet de payer, il permet maintenant d’échanger de manière sécurisée des informations comme votre adresse physique, votre numéro de téléphone ainsi que votre adresse mail.

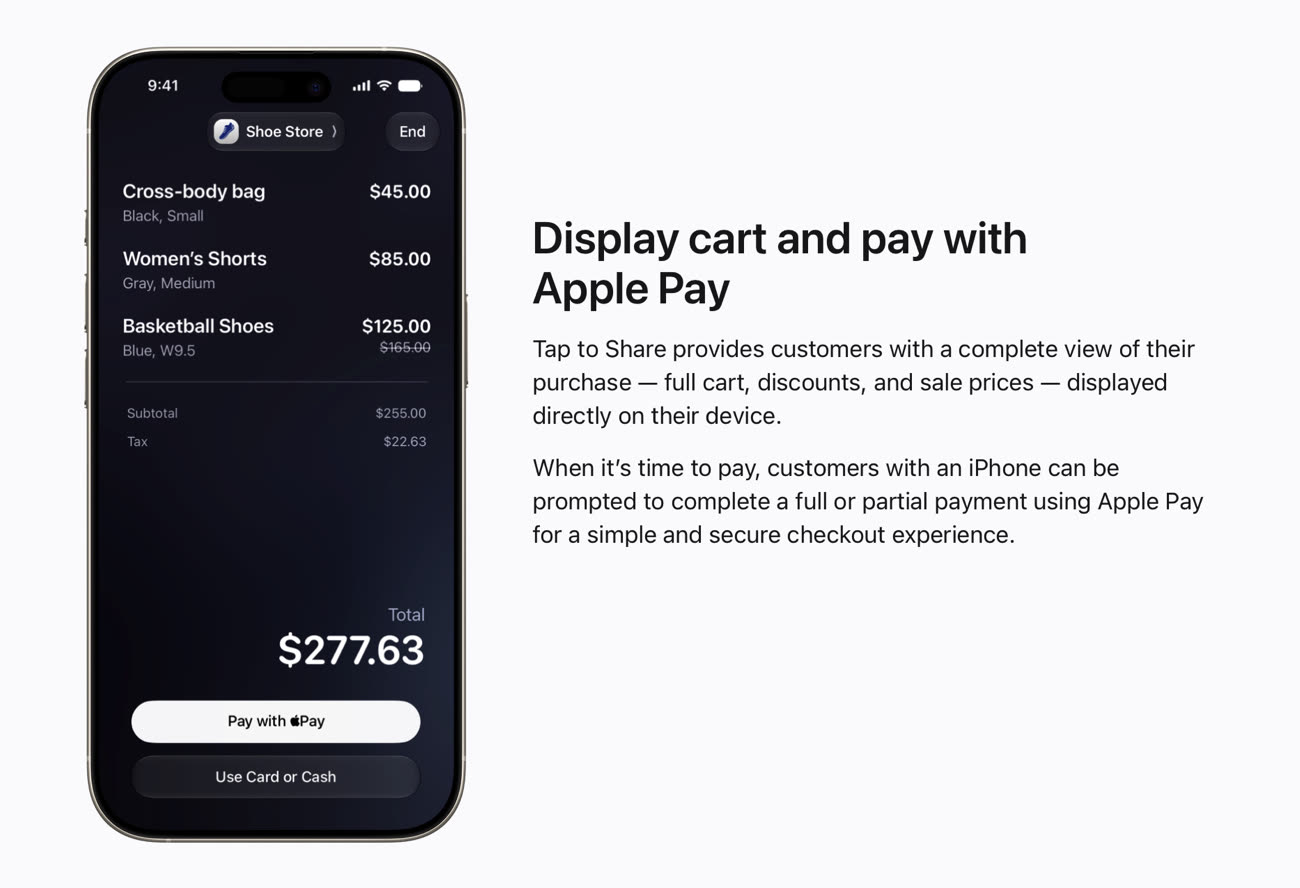

Petit bonus supplémentaire, cette nouvelle fonction ne s’arrête pas à cet échange d’adresse de livraison : le client peut maintenant présenter sa carte de fidélité préalablement enregistrée sur le téléphone comme il le ferait à une borne de paiement, et en retour, le commerçant peut même envoyer la liste des achats effectués par le client, et y intégrer une éventuelle remise, avant que le consommateur ne valide le paiement avec Apple Pay, sans avoir à quitter la fenêtre.

Pratique, non ? Eh bien vous pourrez expérimenter cette nouvelle fonction… en dehors de l’Union européenne. Si Apple n’a donné aucune explication quant au retard qu’aurait Tap to Share en UE, celui-ci intervient dans un contexte de tensions persistantes entre Apple et la Commission européenne autour du DMA, Siri AI inclus, déjà invoqué par Cupertino pour justifier le retard d’autres fonctions. De là à lier les deux…