Comment des hackers arrivent-ils à dépiauter et contourner certains systèmes de sécurité des iPhone ? En travaillant à partir de prototypes vendus sous le manteau, raconte Motherboard.

C'est un secret de polichinelle dans cette communauté qui mélange bidouilleurs, chercheurs en sécurité et entreprises spécialisées dans la vente de matériels pour déplomber des appareils iOS. Motherboard a discuté avec plusieurs de ces personnes où l'anonymat et les pseudonymes sont de rigueur le plus souvent.

Mettre la main sur un prototype d'iPhone ou d'iPad — des "Dev-fused devices", par opposition aux "Prod-fused devices" qui sont ceux vendus dans le commerce — permet d'accéder à des composants logiciels et matériels où toutes les barrières ne sont pas en place. D'un prototype à l'autre, la latitude d'accès est différente mais le chemin est bien moins semé d'embûches que sur un appareil du commerce.

Ces iPhone démarrent sur un système de développement et moyennant un câble spécial "Kanzi" — capable d'exploiter les protocoles de communication conçus par Apple — on peut récupérer de précieux contenus système pour en étudier le fonctionnement.

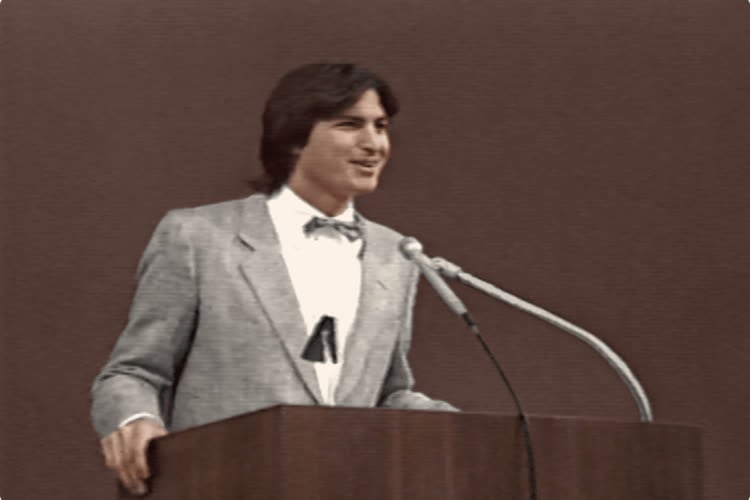

A l'été 2016, trois hackers avaient profité de la conférence Black Hat pour donner des informations inédites sur la Secure Enclave du processeur A7 (PDF et vidéo). Comment Tarjei Mandt, Mathew Solnik et David Wang s'y étaient-ils pris pour accéder à ces détails techniques ? Même les brevets publiés par Apple s'en tenant à des informations relativement générales.

À l'issue de la présentation, Solnik avait lui-même soulevé la question et, dans un sourire, donné rendez-vous à une prochaine fois. Une occasion qui ne s'est jamais présentée.

Plusieurs témoignages recueillis par Motherboard pointent vers l'emploi de ces iPhone de développement. Sur ce sujet, rares sont ceux qui admettent ouvertement en avoir utilisé. Soit parce que leur possession est interdite, c'est courir le risque d'attirer les foudres d'Apple. Soit parce que c'est reconnaître que l'on a emprunté un raccourci pour découvrir des failles qui seront ensuite utilisées pour mettre au point un jailbreak.

Ces iPhone sont généralement vendus à très bon prix, surtout les modèles du moment. L'article cite le cas d'une petite boutique new-yorkaise, Apple Internal Store qui fait ouvertement commerce de ces appareils.

Motherboard donne également des exemples de tarifs : un iPhone 6 de développement facturé 1 300 $, un iPhone 8 Plus à 5 000 $ et un XR à 20 000 $. Des sommes qui varient selon les niveaux de sécurité en place. Des prix élevés mais pas tant que cela si l'on considère que cela peut s'avérer être un très bon investissement pour mettre au point des outils vendus aux agences gouvernementales et aux forces de l'ordre.

Motherboard a également appris, d'une douzaine de personnes, que l'un des démonstrateurs du fonctionnement de la Secure Enclave, Mathew Solnik, avait été recruté par Apple après cette conférence. Mais il ne serait resté embauché que quelques semaines et les raisons de son départ restent empreintes de mystères et de questions.

Solnik a réagi sur Twitter en affirmant que ce passage de l'article était de nature sensationnaliste et n'était basé que sur des rumeurs. Apple pour sa part n'a ni confirmé ni démenti que ce hacker avait travaillé pour elle.

Quant à la provenance de ces iPhone, les usines des assembleurs d'Apple en Chine en seraient de bons pourvoyeurs. Des appareils dont les voleurs n'auraient pas toujours conscience de la valeur intrinsèque.

Certains propriétaires de ces iPhone se bornent à les collectionner, comme Giulio Zompetti qui en possède plusieurs et se souvient avoir mis la main sur un prototype d'iPhone 5s, deux mois seulement après la commercialisation de l'iPhone 5…