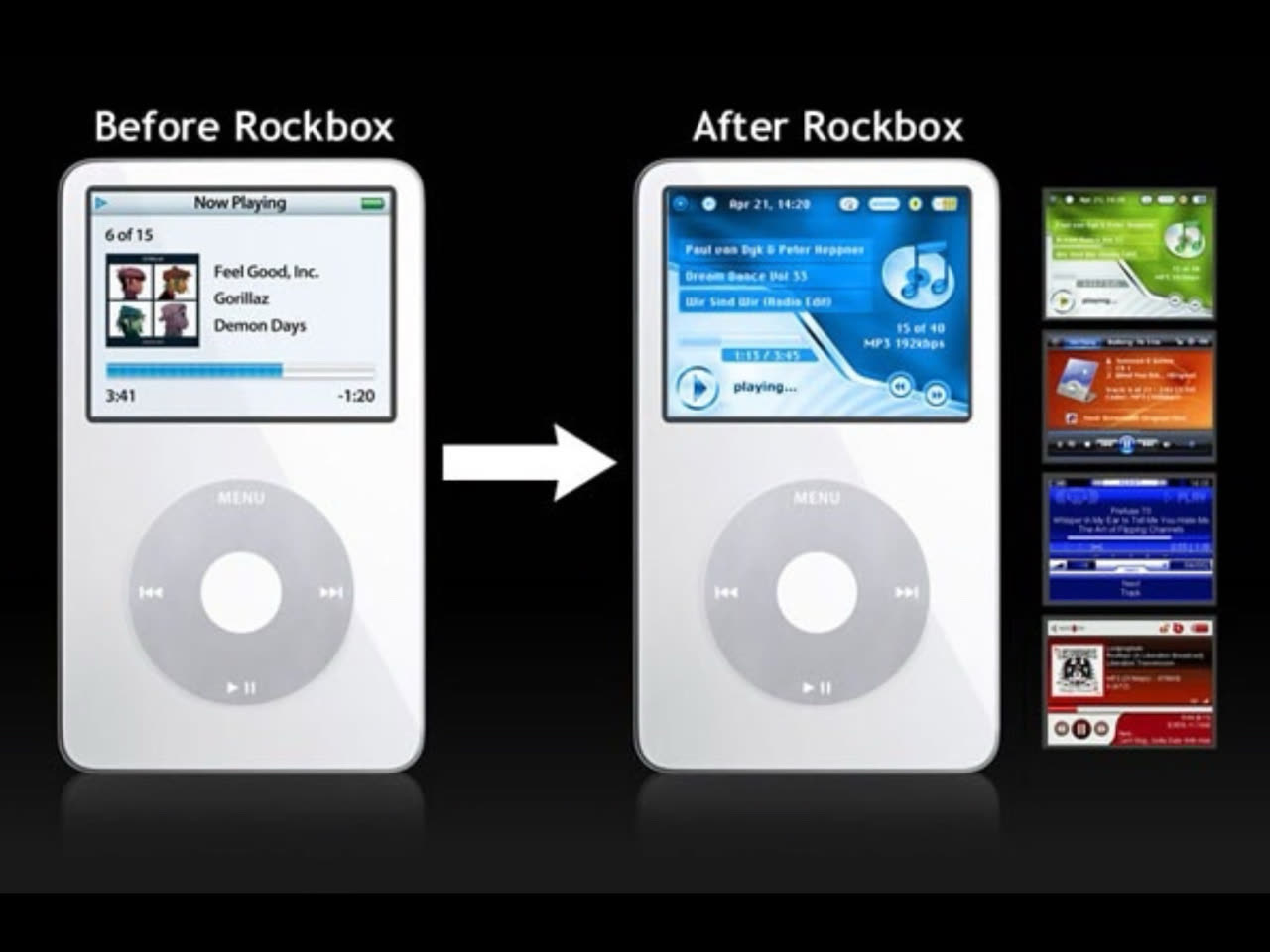

Vous souvenez-vous de Rockbox ? Ce système d'exploitation alternatif pour les iPod (mais aussi pour d'autres baladeurs, comme ceux d'Archos) a eu un certain succès au milieu des années 2000. Et Daniel Stenberg, un des développeurs, a expliqué récemment sur Mastodon comment le portage sur iPod a été effectué. Et ce n'était pas une sinécure.

La première étape est un bug : une page HTML spécifique faisait planter l'iPod, qui redémarrait en boucle. Il n'indique pas où cette page devait être placée, mais c'est probablement une page liée à un menu (par exemple les crédits) sur un iPod à partir de la troisième génération. En modifiant la page avec du code assembleur pour la puce ARM du baladeur (oui, Apple passait déjà par des CPU de ce type), les développeurs ont réussi (visiblement après de nombreux essais) à faire clignoter le rétroéclairage de l'écran.

La prochaine étape a été de modifier le code pour lire l'intégralité de la mémoire accessible, et de faire clignoter le rétroéclairage en fonction des bits lus. Avec une webcam et un support en LEGO, le contenu a été récupéré (et analysé) et une nouvelle étape a été franchie : le contrôleur USB de l'iPod1 était a priori le même qu'un autre appareil qui faisait tourner Rockbox. Le code a donc été modifié pour sauver le contenu de la mémoire par ce biais.

Ensuite, la première méthode pour charger Rockbox passait donc par une page HTML, qui chargeait le firmware modifié en parallèle de l'OS d'Apple. Cette solution a ensuite permis de trouver les clés nécessaires au chiffrement du bootloader (le code qui lance le système d'exploitation), ce qui a permis à Rockbox de fonctionner nativement.

iPodLinux, avec de l'audio

Il faut noter que faire clignoter le rétroéclairage n'est pas nécessairement la solution la plus alambiquée employée pour hacker un iPod. En effet, la récupération du bootloader de l'iPod de 4e générations a été effectuée avec le haut-parleur du baladeur. Un des développeurs d'iPodLinux (une distribution GNU/Linux pour le baladeur) avait en effet réussi à récupérer le nouveau bootloader d'Apple en faisant littéralement biper le petit haut-parleur avec un programme qui lisait le contenu de la mémoire. À l'époque, cette méthode avait nécessité plus de 22 heures d'enregistrement de bip bip biiiiip.

-

Ce point montre qu'il ne s'agissait pas de l'iPod de première ou de seconde génération, deux modèles uniquement FireWire. ↩︎