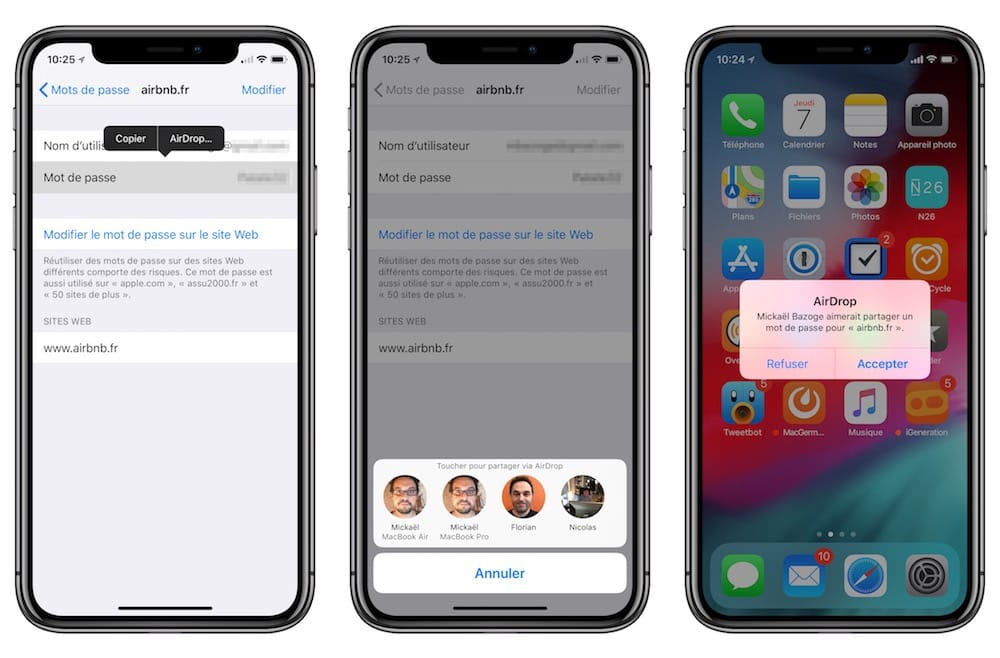

AirDrop gagne une nouvelle fonction avec iOS 12 et macOS Mojave : le partage des mots de passe. Une nouvelle option AirDrop apparait dans le menu contextuel quand on touche le mot de passe d'un service ou d'un compte (dans Réglages > Mots de passe et compte). Cette option affiche le panneau de partage AirDrop, vous n'avez plus qu'à sélectionner le destinataire.

Le destinataire recevra en fait une fiche complète : l'URL de connexion le cas échéant, l'identifiant et le mot de passe, le tout en clair. Une fonction à se réserver à soi-même et à ses plus proches dignes de confiance. Ces derniers devront avoir un appareil sous iOS 12, dans le cas contraire il affichera un message d'erreur :

Pour le moment, ce partage de mot de passe par AirDrop fonctionne bien entre appareils iOS, mais le Mac retourne une alerte :

Source :