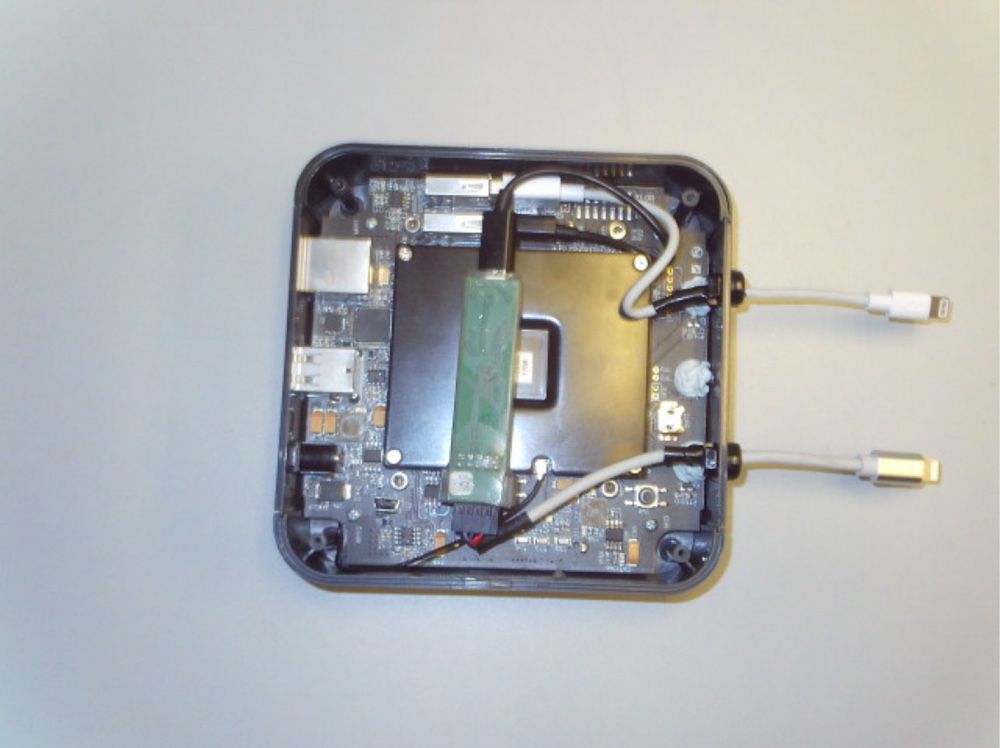

GrayShift s'est fait beaucoup plus discret ces derniers mois, mais l'entreprise continue son business de déblocage de smartphones qui permet aux forces de l'ordre de craquer un iPhone verrouillé pour en siphonner les données. Motherboard a obtenu des clichés supplémentaires du GrayKey provenant des bases de données de la FCC américaine. En plus du design en lui-même, qui était connu depuis quelques années, on peut aussi jeter un œil sur les entrailles du boîtier, construit autour d'un processeur ARM fabriqué par Compulab.

Le GrayKey exploite des failles dans iOS pour réaliser une attaque par force brute sur le ou les appareils connectés aux prises Lightning. Plus le code est long, plus ça demande du temps, bien sûr (lire : Il faut un peu plus de 11 heures pour craquer un code d'iPhone à 6 chiffres). Avec iOS 12, Apple a mis au point une parade pour bloquer les extractions de données, et depuis on n'a plus trop entendu parler de GrayShift même si on imagine que le jeu du chat et de la souris se poursuit entre ces deux-là.