Un bug toujours présent dans iOS est susceptible de ralentir fortement un iPhone ou un iPad, voire de le faire redémarrer sans prévenir. Trevor Spiniolas a déterminé qu'un produit HomeKit portant un nom très long (500 000 caractères dans les tests du chercheur de sécurité) pouvait faire planter n'importe quel appareil iOS.

S'il est toujours possible de restaurer le terminal, il suffit lors de la configuration d'enregistrer le compte Apple dans lequel le produit HomeKit malicieux est enregistré pour que le bug frappe à nouveau. Pire, il touche aussi les autres appareils iOS connectés au produit HomeKit en question.

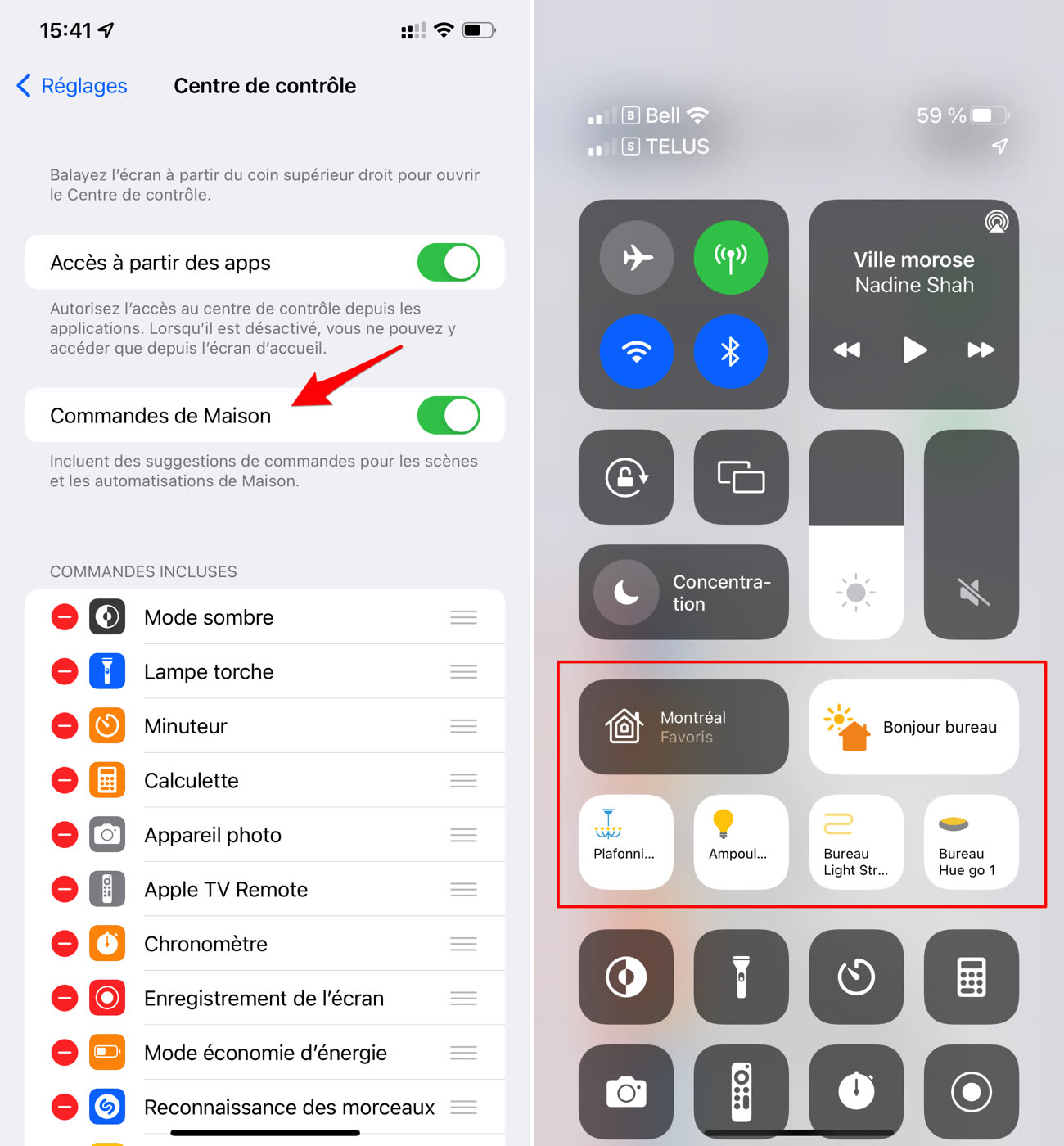

Les effets de ce bug, baptisé DoorLock par son découvreur, se font sentir dans l'application Maison des iPhone et des iPad sur lesquels l'option Commandes de maison a été désactivée dans les réglages du centre de contrôle. Elle affiche des suggestions de commandes pour les scènes et les automatisations de l'app Maison. Celle-ci devient alors quasiment impossible à utiliser, même en la « tuant » dans le panneau multitâche.

C'est un moindre mal, car sur les appareils iOS avec cette option active — et c'est le cas par défaut —, c'est tout le système qui perd de sa réactivité. Il va ensuite redémarrer de manière impromptue, sans que cela n'arrange les choses, et le cycle infernal va reprendre. Spiniolas recommande de désactiver l'option Commandes de maison pour éviter les conséquences de DoorLock.

Autre danger : un malandrin pourrait envoyer des invitations à se connecter à un domicile où un appareil HomeKit au nom malveillant est présent. Le chercheur estime qu'armé de ce bug, le brigand en question est en mesure d'organiser des attaques de ransomware : les applications ayant accès à la base HomeKit infectée peuvent en effet empêcher les victimes d'accéder aux apps en question et à leurs données.

En utilisant une adresse courriel similaire à celle d'un service Apple ou d'un fabricant d'accessoires HomeKit, l'utilisateur peut se faire piéger en acceptant une invitation. Le malfaiteur peut ensuite exiger une rançon…

Il n'existe pas de solution satisfaisante à l'heure actuelle, si ce n'est de restaurer l'appareil iOS sans se connecter au compte iCloud. Après la configuration initiale, on peut saisir ses identifiant et mot de passe iCloud, mais en désactivant immédiatement l'option Maison dans les réglages iOS (dans [Votre identifiant Apple] > iCloud).

Il faut savoir qu'iOS 15 impose une limite du nombre de caractères dans le nom d'un produit HomeKit. En revanche, le bug présent dans la base de données HomeKit d'un appareil iOS plus ancien (depuis iOS 14.7) peut quand même affecter le terminal sous iOS 15 quand celui s'y connecte.

Si Trevor Spiniolas dévoile le bug aujourd'hui, c'est parce qu'Apple a pris l'alerte à la légère. Alerté par le chercheur en août dernier, le constructeur a promis un correctif avant 2022, mais début décembre il prévenait que le fix ne serait finalement disponible qu'au début de cette année. « Je pense que ce bug est géré de manière inappropriée car il présente un risque sérieux pour les utilisateurs », déplore Spiniolas. « De nombreux mois se sont écoulés avant qu'un correctif soit mis en ligne ».

Ce n'est malheureusement pas la première fois qu'Apple laisse traîner des bugs pendant des mois et des mois sans prendre les dispositions qui s'imposent (lire : Excédé par Apple, un chercheur en sécurité rend publique une faille de sécurité de macOS).