Le FBI n’avait pas à dépenser plus d’un million de dollars pour récupérer les informations de l’iPhone 5c du tueur de San Bernardino (finalement, les fédéraux n’ont trouvé aucune donnée digne d’intérêt). Pour une centaine de dollars, le Bureau aurait pu obtenir la même chose, explique Sergei Skorobogatov.

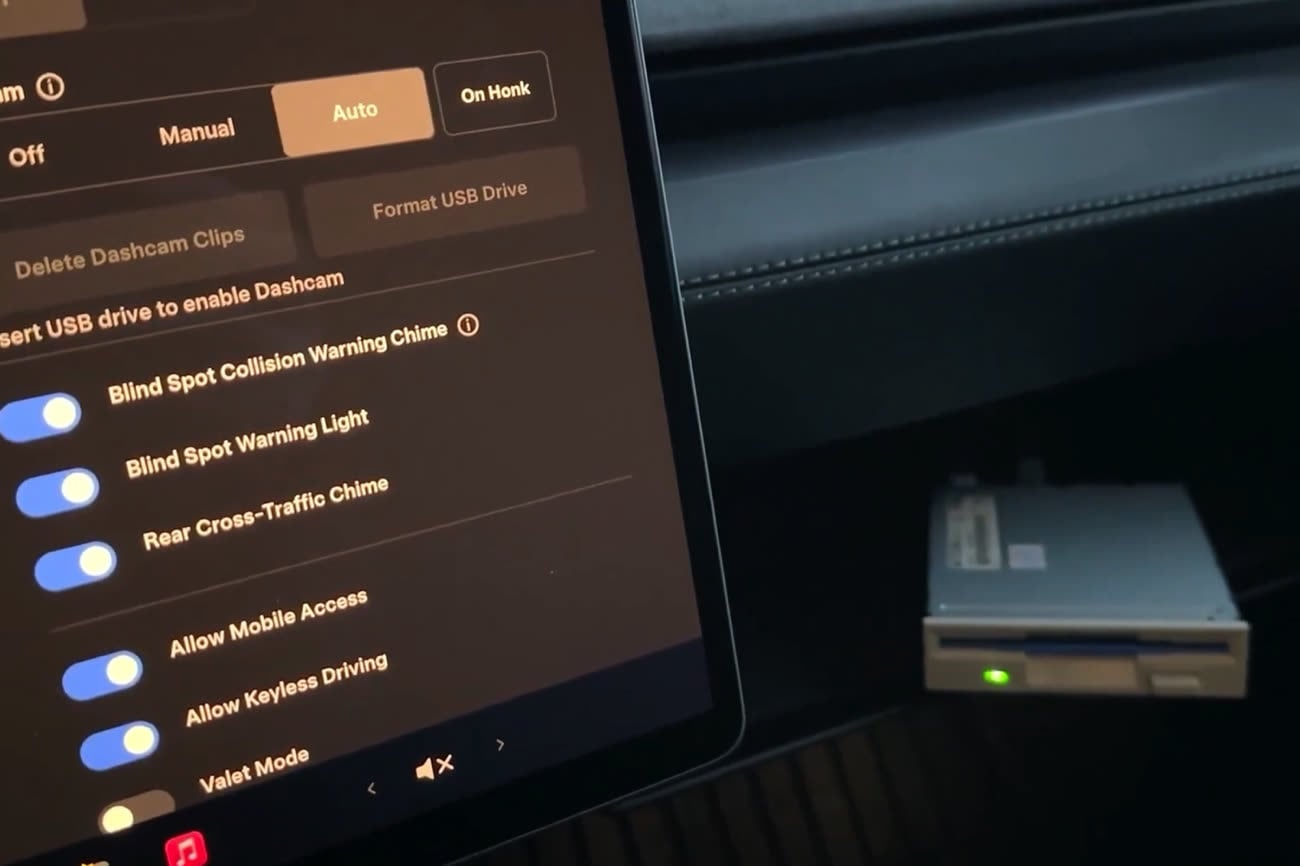

Ce chercheur en sécurité a fait la démonstration qu’en exploitant la technique du NAND mirroring, il peut accéder à la mémoire d’un iPhone 5c en contournant les protections du mot de passe… le tout avec des composants disponibles dans le commerce, et avec l’aide de la force brute.

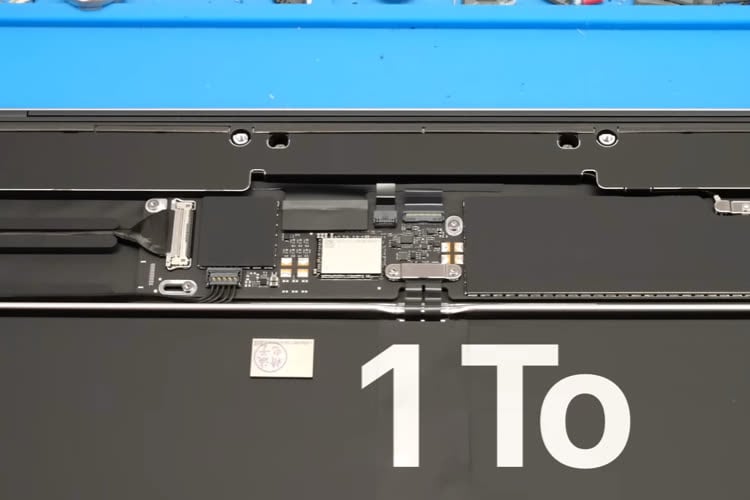

Pour réaliser cette manipulation — que Jonathan Zdziarsk avait déjà montrée en mars —, Skorobogatov a retiré la mémoire flash d’un iPhone 5c puis il l’a clonée. En multipliant les clones, il obtient autant de tentatives de saisie du code de déverrouillage qu’il le souhaite, sans que le smartphone ne ralentisse la cadence pour rentrer de nouveaux codes, ce qui arrive après six tentatives échouées. Une option d’iOS permet d’effacer le contenu de l’iPhone au bout de dix tentatives ratées.

Le chercheur écrit dans son article que chaque « paquet » de six tentatives exige 45 secondes : pour 10 000 saisies de mots de passe, il faut environ 20 heures. S’il s’agit d’un code à 6 chiffres, il faut trois mois au maximum pour déverrouiller un iPhone, un laps de temps qu’une agence de sécurité gouvernementale pourrait juger « acceptable » (et ce sera plus long encore avec un code alphanumérique). Évidemment, il faut être un minimum équipé pour réussir la manipulation mais là non plus, cela ne devrait pas faire peur à un organisme comme le FBI dont les moyens sont autrement plus importants que le hacker lambda.

Cette technique du NAND mirroring fonctionne donc, malgré les dénégations de James Comey, le patron du FBI, qui en mars soutenait le contraire. Elle est aussi opérationnelle sur tous les iPhone jusqu’au modèle 6 Plus, moyennant quelques ajustements techniques. Ces smartphones utilisent en effet le même type de mémoire flash. L’iPhone 6 Plus inaugure une nouvelle puce mémoire qui nécessite une « équipe de spécialistes » pour pénétrer à l’intérieur, explique Skorobogatov.

Quant à l’iPhone 7, les recherches se poursuivent. Pour l’iPad, qui utilise un matériel proche des iPhone, les versions motorisées avec un SoC A6 « devraient être possibles à attaquer. Les modèles ultérieurs nécessitent de plus amples tests ».

Source :