De nouvelles informations importantes ont émergé sur les cas de piratages d'iPhone exécutés simplement depuis des sites web. L'équipe de sécurité de Google qui a lancé l'alerte avait laissé plusieurs questions en suspens, notamment s'il y avait des cibles précises.

TechCrunch et Forbes affirment que ces piratages visent les Ouïghours. Cette minorité musulmane qui vit dans le Xinjiang, au nord-ouest de la Chine, est persécutée depuis des années par le gouvernement chinois.

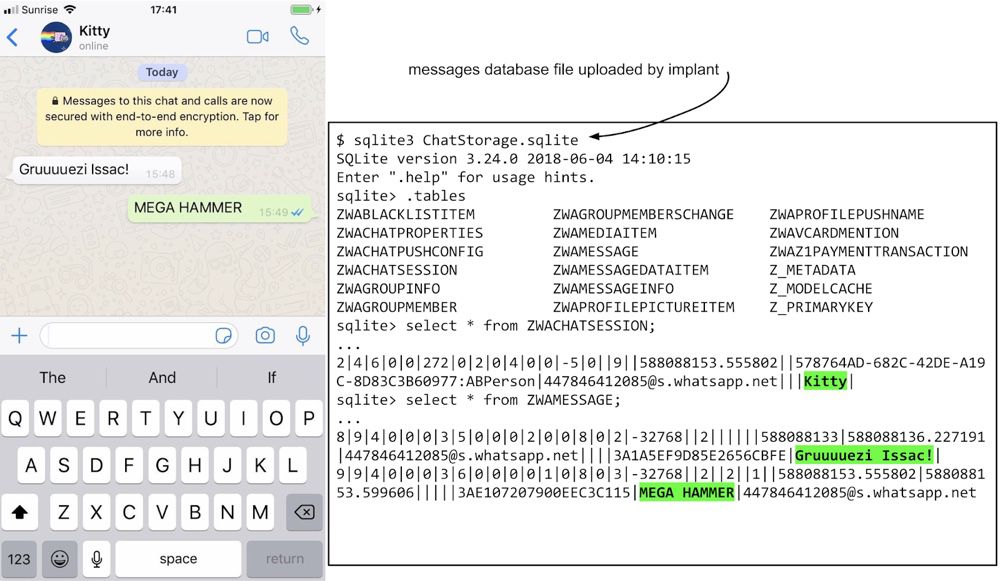

Les iPhone piratés envoyaient discrètement à un serveur de nombreuses données personnelles, dont le contenu de plusieurs messageries instantanées, le carnet d'adresses et la position en temps réel de l'utilisateur. Cette campagne de piratage exploitant plusieurs failles a démarré en 2016 au moins et Apple y a mis fin au début de l'année avec iOS 12.1.4.

Les sites web qui servaient de vecteurs étaient destinés aux Ouïghours. Selon Google, ces sites étaient consultés par des milliers de visiteurs chaque semaine. Outre les Ouïghours basés en Chine, la diaspora et leurs soutiens dans le monde entier pouvaient être infectés par le logiciel espion. D'après TechCrunch, le FBI a demandé à Google de désindexer les sites vérolés.

Par ailleurs, l'iPhone n'était pas le seul type de terminal touché. Forbes indique que, selon ses sources, les piratages concernaient également les terminaux Android et les PC sous Windows. Ces appareils étaient infectés via les mêmes sites que ceux contaminant les iPhone.

Microsoft a répondu que l'équipe de sécurité de Google ne l'avait pas averti de ce danger (peut-être parce qu'elle n'était pas au courant) et que les mesures appropriées seront prises si de nouvelles informations font surface. Google n'a pas réagi quant au piratage évoqué d'Android et Apple n'a pas commenté toutes ces révélations pour l'heure.