Le FBI pourrait hacker l'iPhone 5c mais sans garantie de réussir

Même sans la coopération d’Apple, le FBI a quelques options techniques pour accéder tout seul au contenu de l’iPhone 5c en sa possession. Ars Technica a recensé les principales qui ont circulé, mais les baguettes magiques n’existent pas. Chacune a ses contraintes parfois périlleuses.

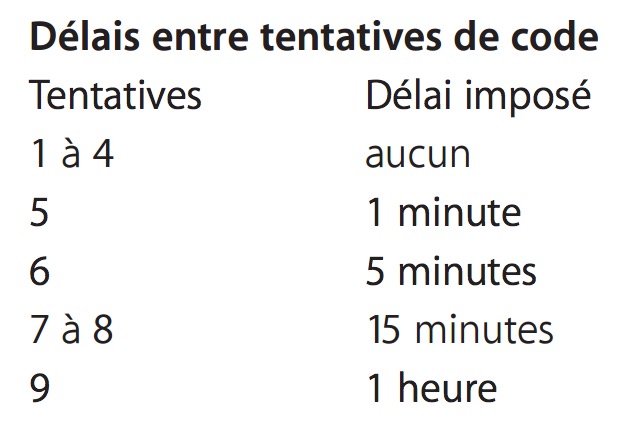

D’abord, il convient de rappeler ce qui bloque l’agence fédérale. L’iPhone est protégé par un code PIN dont il n’a pas été dit s’il était formé de 4 chiffres, 6 ou d’un assortiment de chiffres et de lettres comme l’autorise iOS. Au bout du cinquième essai erroné, un délai est appliqué pour passer au suivant.

D’une minute au départ, cette temporisation grimpe à 5 minutes, puis 15 minutes et enfin 1 heure d’attente avant de pourvoir tenter un code pour la neuvième fois. Au 10e coup raté, l’iPhone effacera automatiquement son contenu. Sous réserve que son utilisateur ait activé cette option, ce que les autorités ignorent. Avec un code à quatre chiffres, 10 000 combinaisons sont possibles. Dans son document sur la sécurité d’iOS 9 [pdf], Apple explique qu’il faudrait 5 ans et demi pour tester toutes les combinaisons possibles d’un sésame constitué de 6 caractères, mélange de chiffres et de lettres. Sachant qu’elle a calibré le système pour que chaque saisie prenne au moins 80 millisecondes.

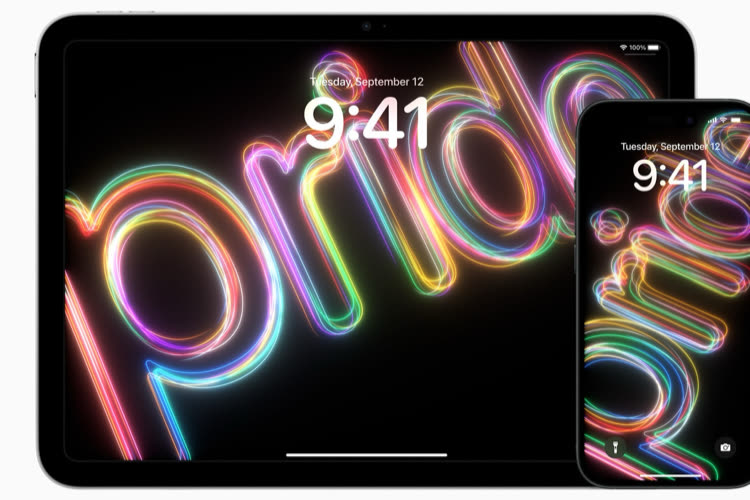

Pour contourner ces obstacles, le FBI réclame une version spéciale d’iOS qui fonctionnerait dans la RAM du téléphone au lieu d’écraser le système déjà stocké sur sa mémoire flash. Ce principe est rodé et passe par le mode Device Firmware Update (DFU). On l’utilise par exemple lorsqu’un iPhone refuse de redémarrer. L’iPhone serait alors branché à iTunes, une nouvelle image de son OS envoyée dans sa mémoire, dépourvue des réglages de sécurité décrits précédemment, et le FBI pourrait tester ses codes à volonté.

Si ce n’est que pour faire accepter ce système trafiqué à l’iPhone, Apple doit y insérer une signature numérique qui garantira son authenticité. Elle seule est à même de générer cette empreinte, d’où la requête du FBI.

Au petit bonheur la chance

La première solution — la plus simple à exécuter — est de multiplier les tentatives pour entrer le code et de redémarrer le téléphone avant qu’il n’entre dans la phase où des délais vont être activés. Sur un iPhone 5c, et contrairement aux modèles suivants, le compteur n’est pas remis à zéro après chaque reboot. Si ce n’est que rien ne garantit que l’auto-suppression du contenu après 10 essais n’a pas été activée par le terroriste. Impossible de courir ce risque.

Chirurgie de précision

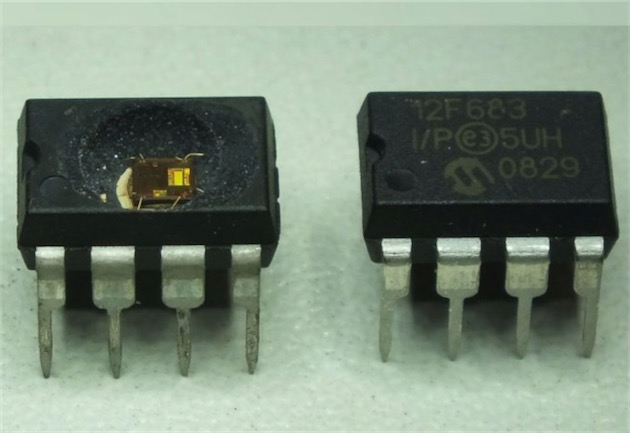

Une autre option consiste à jouer avec de l’acide ou des lasers. Fin février, quelques chercheurs avaient donné des pistes à ABCNews. Andrew Zonenberg, d’IOActive, expliquait un principe connu qui consistait à “décapsuler” une puce mémoire pour en lire le contenu. À l’aide d’acide, la protection autour de la puce mémoire peut être dégagée. Ensuite, son contenu pourrait être ausculté, micron par micron, avec un faisceau d’ions focalisé, pour situer la zone où se trouve l’information à extraire. Les données récupérées seraient confiées à un supercalculateur qui testerait les combinaisons possibles, sans plus aucun délai pour le ralentir.

Cette méthode n’a rien de théorique mais elle est hautement risquée. Une mauvaise manipulation avec les niveaux de précision requis provoquerait des dégâts irréversibles pour le composant. Une variante consisterait à percer la base de la puce et utiliser un laser infrarouge pour analyser les données stockées, mais il s’agit là encore de manipulations hautement sophistiquées et qui peuvent prendre des mois.

Jailbreak

Le mode DFU cité précédemment pourrait être mis à profit afin d’insérer une version d’iOS qui reposerait sur un bug rendant inutile sa signature par Apple. Au fil des versions d’iOS, une poignée de failles de ce types ont été découvertes. L’existence d’une déclinaison inédite servirait de tremplin à la confection d’un tel firmware. Toutefois, rien ne laisse supposer qu’une telle faille existe encore aujourd’hui.

Signer n'est pas jouer

Puisqu’Apple ne veut pas développer un firmware adapté, le FBI pourrait s’en charger et se contenter de demander à Apple de le signer. L’agence pourrait ainsi travailler sur un iPhone de développement, comme Apple en possède, qui peut fonctionner avec un iOS non signé. Une fois l’élaboration de ce firmware achevée, Apple se contenterait de le signer avant son utilisation sur le 5c de San Bernardino. Même si son implication serait considérablement réduite, rien ne dit que la Pomme accepterait pour autant.

Copier-coller

Deux autres suggestions sont proposées. L’une consiste à lire et dupliquer à l’identique le contenu de la mémoire flash sur un composant similaire — comme le font ces échoppes qui transforment votre iPhone de 16 Go en un modèle de 128 Go. Il faudrait par contre reflasher cette puce régulièrement, ce qui ne rendrait pas l’opération très rapide.

La dernière méthode suppose d’installer une sorte de contrôleur sur l’iPhone qui autoriserait la lecture de données mais empêcherait toute tâche d’écriture ou suppression. Ces dispositifs sont utilisés par les techniciens qui doivent analyser des support de stockage sans altérer leur contenu. Encore faut-il être sûr que le téléphone aura la mémoire courte, qu’après 10 essais ratés et un redémarrage, il proposera bien à son utilisateur de recommencer l’opération pour 10 nouvelles tentatives, et d’autres encore.

Toutes ces idées forment au final une trousse à outils assez variée mais aucune n’est simple ou sûre. De l’issue de sa bataille judiciaire avec Apple, dépendra peut-être la volonté du FBI de tenter l’une d’entre elles. Officiellement à ce jour, ni ses experts, ni ceux d’Apple n’ont trouvé une solution autre que celle qui est à l’origine de leur différend, à savoir ce firmware sur mesure.

Moi aussi, je pourrais

Moi aussi !

crédit : à gauche, une puce dont le composant a été mis à nu en vue d'en lire le contenu

Pas du tout, ce composant a été mis à nu pour y faire une analyse de défaillance.

Ça doit phosphorer sec pour trouver une solution et contourner cette fameuse protection.

En gros il existe plein de solution, et le FBI veut simplement la plus dangereuse à long terme pour le citoyen lambda.

@Thegoldfinger

C'est ça !

Le plus con c'est que le FBI pourrait apprendre à maîtriser la technique de l'acide. C'est une méthode indépendante de l'OS qui marche avec n'importe quel software, y compris donc un éventuel fork obscur d'Android chiffré jusqu'au trognon qu'un groupe de terroristes motivés serait susceptible de développer en ce moment même pour protéger ses fanatiques.

Mais non. On préfère emmerder le citoyen lambda qui n'a rien à se reprocher, et prendre le risque irresponsable de voir des informations sensibles diffusées dans la nature...

Mais je le dis et je le répète, aucun fabriquant de porte, de serrure, ou de coffre-fort n'est tenu de fabriquer des équipements fragiles pour faciliter le boulot de la justice en cas de perquisition, mais il reste quand même quelques abrutis pour estimer que c'est le devoir d'Apple de casser la sécurité de son système pour palier la médiocrité dès services en charge d'assurer notre protection…

Magnifique.

joneskind

Je ne savais pas qu'une serrure d'un coffre ou d'une porte faisait qu'ils ne pouvaient pas être défoncé.. Après on évite de parler de médiocrité des autres quand on donne ce genre d'arguments qui est un peu a coté de la plaque. Car une serrure ne fait pas la solidité d'un coffre, ni d'une porte. Un coup de bélier et tu n'as plus de porte , grosse ou petite serrure.

Assurer ta protection, oui mais comment ?

Donnes nous donc des pistes pour les communications et objets cryptés...

Blabla c'est bien, mais quelle solution ?

@rikki finefleur :

Il n'y a pas si longtemps, le GIGN n'a pas réussi à défoncer la porte de l'appartement des terroristes...

(Surtout ne dis pas que je me réjouis de ça, je ne fait que relater un fait réel)

@XiliX :

En fait ce n'est pas ça. Tu as lu du 20 min en speed et trop de BFMTV en source.

Ils voulaient utiliser des charges explosives pour être sûrs de la faire sauter dès leur première action, un problème a fait que cela a échoué.

Donc ils ont ensuite essayé de la défoncer avec un bélier, qui par essence ne permet pas de faire voler une porte blindée en un seul coup, il faut s'y reprendre à de très nombreuses fois (contrairement aux charges explosives).

Du coup l'effet de surprise escompté n'a pas eu lieu, mais ils sont quand même parvenus à leur but, c'est à dire ouvrir cette fameuse porte coûte que coûte, d'une façon ou d'une autre.

Et l'histoire n'a retenue que : « la porte blindée de l'appartement a résisté aux RAID - BRI ; non pas du tout c'est "juste" leur détonateur qui a foiré au moment crucial.

@rikki finefleur

"Je ne savais pas qu'une serrure d'un coffre ou d'une porte faisait qu'ils ne pouvaient pas être défoncé.."

Quand on sait pas, soit on se renseigne, soit on se tait. T'as jamais entendu parler de coffre qui détruit son contenu en cas de tentative de forçage ?

" Car une serrure ne fait pas la solidité d'un coffre, ni d'une porte. Un coup de bélier et tu n'as plus de porte , grosse ou petite serrure."

Lol... Ouais, je suis sûr qu'il y a moyen de rentrer dans Fort Knox avec un bélier... T'es un petit rigolo toi...

"Assurer ta protection, oui mais comment ?

Donnes nous donc des pistes pour les communications et objets cryptés...

Blabla c'est bien, mais quelle solution ?"

Apprends à lire, je l'ai écrit en toutes lettres. La solution de l'acide est universelle. La solution que le FBI cherche à imposer à Apple ne l'est pas.

Le danger de la solution que le FBI cherche à imposer c'est qu'elle peut très facilement tomber entre de mauvaises mains. La solution à l'acide elle est beaucoup plus difficile à mettre en place pour le péquin, mais pas impossible, et surtout elle est universelle.

C'est toi qui blablate la même rengaine depuis le début de l'affaire sans chercher d'autres possibilités simplement parce qu'il y a Apple dans l'équation... Comme d'habitude...

Le contenu du téléphone, ils s'en tamponnent, on sait déjà que c'est juste une excuse pour justifier d'autoriser l'accès aux iphones des personnes lambda.

Il veut surtout pouvoir regarder en masse dans tous les iPhones ...

Mmh, et le détecteur mensonge ? En interogeant le gars, ça passera bien à un moment ou à un autre, non ? ;p

@poulpe63 : Je leur souhaite bien du courage pour faire parler le gars en question ;) Faire parler un mort, y en a qui ont essayé ... (vs connaissez la suite)

@Maxime A. :

Dans "Fringe", ça fonctionne ;)

@Maxime A. :

C'est pas comme faire voter les morts ? À Paris, y en a qui sav(ai)ent faire.

De mémoire l'iPhone 5c en question tourne sous iOS 8 qui doit pouvoir se jailbreaker sans trop de problèmes...

De mémoire, il faut temporairement retirer le code du téléphone pour jailbreaker...

Cette news avec le FBI c'est comme celles avec Taylor Machin, la première, ça passe encore mais au bout de 5-6 OSEF ! :)

@johnskids

Tu crois que si le fbi demande un double des clés à un fabricants de serrure/coffre, le fabricant refuserait ?

Apres si la demande c'est un passe partout c'est différent.

@j0hnmerrick

Des coffre-forts à clef ^_^ ? Ça se fait plus depuis quoi ? Le XVIIème siècle ?

ehh quand on parle de clé, on parle pas que de clé physique tu sais :) la clé pour ouvrir un coffre c'est pas forcément un bout de métal à mettre dans une serrure, mais juste une méthode pour l'ouvrir :-)

@j0hnmerrick

Et donc tu crois que les fabricants de coffre-forts ont les clés numériques de leurs clients stockées quelque part, ou pire encore un passe-partout numérique ?

@j0hnmerrick :

Le FBI ne demande pas un double des clés, parce qu'Apple n'en a pas. Ce qu'ils demandent, c'est une "machine à trouver la bonne clé".

Bon franchement la gueule des mecs FBI... en gros "la seule preuve qu'on peut avoir se situe dans un téléphone", faudrait qu'ils revoient leurs techniques d'investigation je pense. Et une petite prime de 1M$: le guru stéphane, taig ou pangu pourraientt répondre à l'appel...

Tout ça pour finalement se rendre que l'iPhone PROFESSIONNEL du terroriste ne contient rien d'intéressant... Que de temps, d'énergie et d'argent perdus...

@MrCrvsr :

Sauf si c'est un metamorphe !!!!

Tout ça... pour découvrir qu'en guise d'informations primordiales à l'enquête, le type avait des vidéos de Q sur son iPhone, comme UBL avec les siennes dans sa planque (où il s'est fait dégommer par les ricains).

> ça ferait bien rigoler alors de voir qu'on accepte d'être des moutons d'abattoir pour ça.

@tbr :

Le pire c'est que je suis sûr qu'il avait un autre téléphone pour ses méfaits (qu'il a détruit) et qu'il a tout reset sur cet iPhone au cas où.

Ce iPhone 5C, c'est le miroir aux alouettes. Le type avait un vulgaire dumbphone, tellement vulgairement banal... que personne n'a cru qu'il y avait des messages du genre *avant de rentrer, chéri, ramène une baguette* ou bien *achète des couches* pour le petit"

* Kill 'm all !

La meilleure solution? C'est simple ! Ne vendre uniquement des téléphones avec Touch ID et bien sûr obliger l'utilisateur de l'utiliser. Voilà de rien ;)

@anonx : La constitution américaine permet aux citoyens de ne pas témoigner contre eux-mêmes, mais je crois qu'il y a eu un précédent qui a contraint un citoyen à déverrouiller son téléphone.

Enfin dans tous les cas, on arrive à un non-respect des libertés individuelles.

(NB: Le paradoxe voudrait qu'un refus d'obtempérer soit considéré comme un aveu de culpabilité, auquel cas, grâce à la constitution, il pourrait faire appel et ainsi de suite...)

@MonsieurZed :

Ça existe en France aussi, avec l'article 6 de la Convention Européenne des Droits de l'Homme qui permet à chacun de ne pas fournir des éléments susceptibles de participer à sa propre incrimination.

@MonsieurZed :

Je suis pas sûr qu'une personne suspectée de terrorisme soit considérée comme n'importe quel autre citoyen, alors quand ceci est avéré... Il n'y a plus de droit. On ne parle pas d'une passoire telle que la France ou même l'Europe en général. Guantanamo est le meilleur exemple :)

@anonx : J'ose espérer, naïvement, que pour les suspects innocents, les droits fondamentaux seront tout de même respectés.

Si ca se trouve en ouvrant l iphone ils vont ne trouver que de la musique et de jeux. Si le FBI revele ce qu il y a dessus et qu il n y a rien ils seront la risée du gouvernement.

C'est exactement ce que je me disais ! J'aimerais voir la tête du FBI quand ils découvriront que l'iPhone de San Bernardino n'était pas programmé pour s'effacer et que son contenu non synchronisé sur iCloud était sans intérêt ...

Ginger bread

Oui enfin il y en a 175 iphones à suivre rien qu'a NY.

Croire que ce téléphone n'est pas répandu, est une erreur. Il y a aujourd'hui et il y a aussi demain.

Je ne vois non plus la satisfaction que l'on peut avoir, de ne rien trouver dans le téléphone d'un tueur. Je crois que si vous étiez un des parents touchés par ce malheur votre avis divergerait avec raison.

Il y a de drôles de gens ici. Le bourrage publicitaire fait vraiment des dégâts. Car arriver à se réjouir de ne pas trouver d'éléments sur d'éventuelles complicités. c'est vraiment très .....

Je ne suis pas satisfait pour les victimes des terroristes, évidemment ! Mais je serais satisfait si le FBI admettait la vérité, à savoir que cette histoire d'iPhone n'a rien à voir avec l'affaire de San Bernardino.

Ca n'est pas en compromettant la sécurité sur nos iPhone que l'on va ramener les victimes à la vie ou empêcher de nouveaux actes terroristes. Donc je vois pas en quoi être parent des victimes changerait quelque chose.

Vous vous inquiétez pour le "bourrage publicitaire" que j'ai subis, moi je m'inquiète pour le monde dans lequel vous voulez faire vivre vos enfants, un monde où la liberté aura été sacrifiée au nom de la sécurité ...

@rikki finefleur :

Et toi tu places la vie de quelques malheureux devant le bien commun de millions de personnes.

Meme les parents d une victime s est retracté par rapport à Apple car elle ne veut pas sacrifier sa liberté.

@Ginger bread :

C'est le coup il n'a que du Justin Bieber, ils seraient capable de dire qu'il projetais de l'assassiner et serait donc fait héros à titre posthume pour avoir tenter de sauver l'humanité :D

En tout cas, Snowden aura foutu un énorme bordel international, et c'est certainement ce qu'il fallait. L'autre problème, la connerie humaine sans fin, il n'en es pas responsable, et ce n'est certainement pas Apple qui l'es aussi.

"Les plus grands criminels ne se font jamais prendre" (Dexter).

Cette phrase prend tout son sens, et au Moyen Orient, où certaines personnes semblent intouchables ainsi qu'en Amérique, où les institutions se sont fait prendre la main dans le sac mais continuent de courir encore et encore, non pas pour fuir, mais pour tenter de se rattraper.

Mais il n'y a pas assez de Americo-Japo-Russe sur Terre pour que leurs conneries repassent sous les radars :)

@tomcdj71 :

Au contraire Snowden a dévoilé combien le gouvernement US espionne ses propres citoyens et le monde entier avec ses satellites espions. Tu souffrirais pas du syndrome de stockholm toi? Lol

@tomcdj71 :

« En tout cas, Snowden aura foutu un énorme bordel international, et c'est certainement ce qu'il fallait. »

Ah bon, vous trouvez ? Ce qu'il me semble, c'est que ce type n'a pas de couilles. S'il en avait, il serait resté dans son propre pays, face à ses concitoyens et ses juges, et prit ses responsabilités, au lieu se réfugier chez Poutine.

@Ginger bread :

Si, si...

Mais je doute que le FBI publie quoique ce soit de ce qu'elle trouvera ! Secret, secret...

Le procédé de "décapsulation" d'une puce électronique à l'acide est couramment répandu... (Je le fais dans mon job)

Cette étape est nécessaire afin d'accéder au silicium de la puce et de faire des analyses de défaillance, comprendre les causes de dysfonctionnement d'un produit, prévenir d'une faiblesse de design, de test, fiabilité, etc...

Mais accéder à la partie mémoire et à son contenu en n'ayant aucune donnée électrique, de design,etc est une autre paire de manche...

Déjà connaître le design complet de ce plan mémoire est impératif, (chose qui doit être détenu que par une poignée de personne) dans le but de comprendre son fonctionnement... Savoir exactement où poser des pointes conductrices sur des bandes de métal n'excédant pas quelques microns... Afin de récupérer tout le plan de la mémoire.

Bref, un beau bordelle... Et enfin les données récupérées, trouver les bonnes clés pour que ces datas soient décrypté afin de comprendre tout c'est aléa de 0 et 1...

Bonne chance les loulous

Pour le jailbreak, ça dépend si localiser mon iPhone est activé ou non. S'il est actif, le DFU ne marche pas.

Non mais le FBI se "moque" de cet iPhone en particulier. Ils veulent avoir la possibilité d'ouvrir l'ensemble des téléphones. Je serais un brin parano et provocateur (ou pas tant que ça) je me demanderais même, si ces attentats ont été ou pas perpétrés par ces mêmes personnes du gouvernement justement, dans ce but là. Bref ils ont déjà fait pire donc bon...

En tout cas cet iPhone représente un superbe défi technologique pour le FBI

Je préférerais que le FBI puisse accéder au contenu sans aucune aide d'Apple, en allant directement puiser les infos dans le hard, une action technique qui serait vraiment belle. Comme ça ils ne dépendraient d'aucun fabricant pour accéder aux données, et par la même occasion aboutir à un ensemble de techniques et d'expertises qui outrepasseraient toutes ces barrières.

Les personnes ici qui sont effrayées qu'Apple soit obligé de créer un gov OS, sachez qu'il faudrait un accès physique au matériel. Donc ne vous enflammez pas trop avec ce combat entre Apple et le FBI, pour ma part je suis juste halluciné de voir jusqu'où une stratégie commerciale et marketing peut aller, car au final cela commence à en prendre une immonde apparence.

@goretexman :

Grâce au FBI qui a porté l'affaire au public pour faire pression sur Apple en disant "bouuuh ils veulent pas nous aider ils sont complices des terroristes".

Faudrait pas inverser les responsabilités quand même '

@joneskind :

Ton exemple de «porte, serrure et coffre-fort» est maladroitement introduit. On ne demande pas de créer une clé universelle passe-partout pour ouvrir toutes les références et modèles que le fabricant propose au sein de son catalogue, on demande la mise à disposition d'un moyen empêchant l'autodestruction de ladite protection, dans un ensemble de contextes et de temporalité donnés, la nuance est pourtant assez claire.

On ne me fera pas croire que si un gov OS soit créé et permette au FBI de force brutter le code, qu'éventuellement iOS 10 et suivants ne casse pas cette possibilité d'installation.

Je reste persuadé qu'Apple ne dit pas tout dans cette histoire, et crie au loup à qui voudra bien l'entendre...

@goretexman :

"On" ?

Tu fais partie du FBI ?

Pages