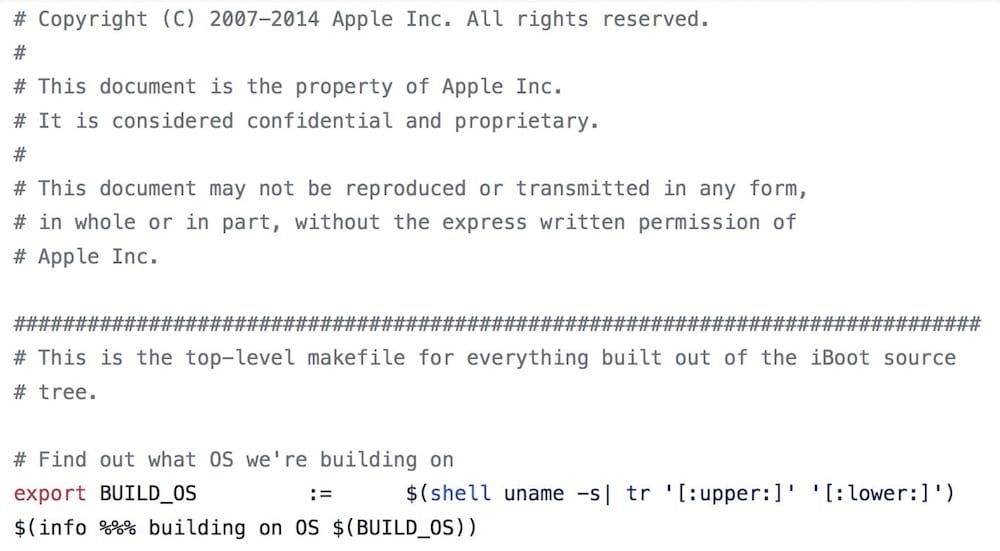

La fuite d'iBoot, le code source de démarrage d'iOS 9, proviendrait d'un employé "bas niveau" qui travaillait chez Apple en 2016. À en croire Motherboard, qui a recoupé l'histoire de cette fuite, si ces lignes de code se sont ainsi retrouvées dans la nature, c'est surtout « la faute à pas de chance » car personne n'aurait voulu la divulgation intentionnelle de ces données confidentielles.

Plusieurs proches de cette personne ont bien voulu raconter au site comment les choses se sont déroulées. À l'origine, il y a donc ce stagiaire et cinq de ses amis issus de la communauté du jailbreak. Le stagiaire, qui n'a pas voulu commenter l'affaire en raison d'un NDA (contrat de confidentialité, ndlr) signé avec l'entreprise, n'a aucun compte à régler avec Apple selon les sources.

D'après eux il a été « encouragé » à utiliser son accès privilégié aux petits secrets du constructeur pour mieux les partager avec ses connaissances du milieu du jailbreak, afin de les épauler dans leurs recherches sur la sécurité. De ce qu'on en comprend, cette pratique serait plus ou moins autorisée au sein d'Apple, ce qui parait vraiment étonnant mais après tout, les petits génies du déplombage sont aussi des experts en sécurité informatique.

(Mise à jour — Motherboard a fait une mise au point : Apple n'encourage pas ses employés à faire fuiter du code source. En fait, ce sont les amis du stagiaire qui l'ont encouragé à partager le document).

Le code de démarrage n'est pas le seul document que ce stagiaire a laissé échapper auprès de ses amis. De nombreux autres outils internes à Apple de l'époque ont aussi été partagés, on les retrouvera peut-être en libre service sur GitHub et ailleurs…

Les membres du groupe expliquent toutefois qu'il n'a jamais été question de lâcher ce code dans la nature : « J'étais vraiment parano à l'idée de voir tout ça être fuité par l'un d'entre nous », dit l'un, « la communauté d'"interns" d'Apple est pleine de gamins et d'adolescents curieux », explique un autre. « Je savais qu'un jour, un de ces gamins allait être suffisamment idiot pour balancer tout ça sur GitHub ».

En 2017, quelqu'un à l'intérieur de ce petit groupe a donné le code à une autre personne qui n'aurait pas dû y avoir accès. Le document a alors commencé à être partagé avec d'autres spécialistes du monde du jailbreak et de la recherche en sécurité informatique. À l'automne dernier, quelqu'un sans vraiment de rapport avec le groupe initial a commencé à se vanter sur Discord (une messagerie instantanée, ndlr) d'avoir iBoot en sa possession.

De fil en aiguille, le code de démarrage d'iOS 9 s'est retrouvé au téléchargement sur Reddit, et il était trop tard pour endiguer la fuite. Apple n'a pas voulu commenter ce volet spécifique de l'histoire, se retranchant derrière le communiqué officiel. Mais mercredi, un employé d'Apple a indiqué à Motherboard que le constructeur était au courant de la fuite avant que le code ne soit disponible sur GitHub. Il n'a pas voulu dire à partir de quand la Pomme a su que le code avait été volé.

Selon Apple, ce code source ne met pas en danger la sécurité de ses produits, qui ne dépendent pas « à dessein » du secret de ce code.

Edit — À l'origine, cette histoire évoque un « stagiaire » (intern), mais la traduction peut prêter à confusion. L'article original parle d'un employé "bas niveau", une expression que nous avons finalement décidé de reprendre.