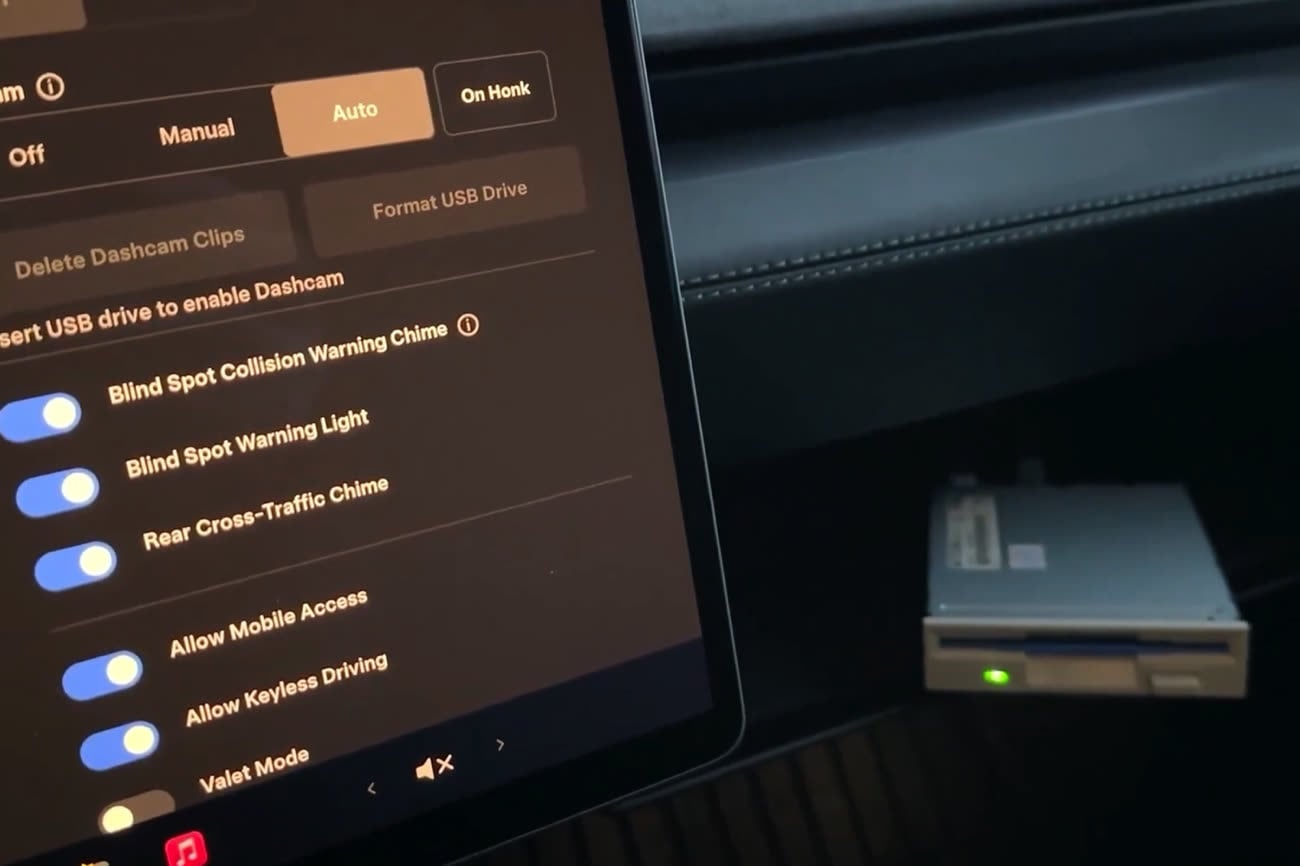

La deuxième bêta d'iOS 13.3 ouvre à Safari le support des clés d'authentification NFC, USB ou Lightning répondant au cahier des charges FIDO2. Cela signifie que l'on pourra s'identifier sur un site web depuis le navigateur d'Apple, avec des clés comme la récente YubiKey 5Ci dotée d'un connecteur Lightning. Cette clé fonctionne avec les principaux gestionnaires de mots de passe, dont 1Password et Dashlane, ainsi qu'avec les protocoles d'authentification Okta et XTN. Mais au rayon des navigateurs web, seul Brave était pris en charge.

Le support de Safari va permettre à cette clé, ainsi qu'à tous les produits du même genre, de gagner en intérêt sur la plateforme iOS. Une bonne nouvelle pour les fabricants de ces périphériques, mais aussi pour les utilisateurs qui cherchent une solution efficace pour le deuxième facteur de connexion à leurs services en ligne.