iOS 16.6 pourrait bien être l'ultime version d'iOS 16 avant qu'iOS 17 ne déboule en force. Pour l'occasion Apple pourrait en profiter pour y intégrer une fonction de sécurité annoncée en décembre dernier : la vérification des clés de contact pour iMessage. La première bêta d'iOS 16.6 contient un réglage « Contact Key Verification » qui ne mène nulle part à l'heure actuelle, mais c'est le signe qu'Apple travaille sur le sujet.

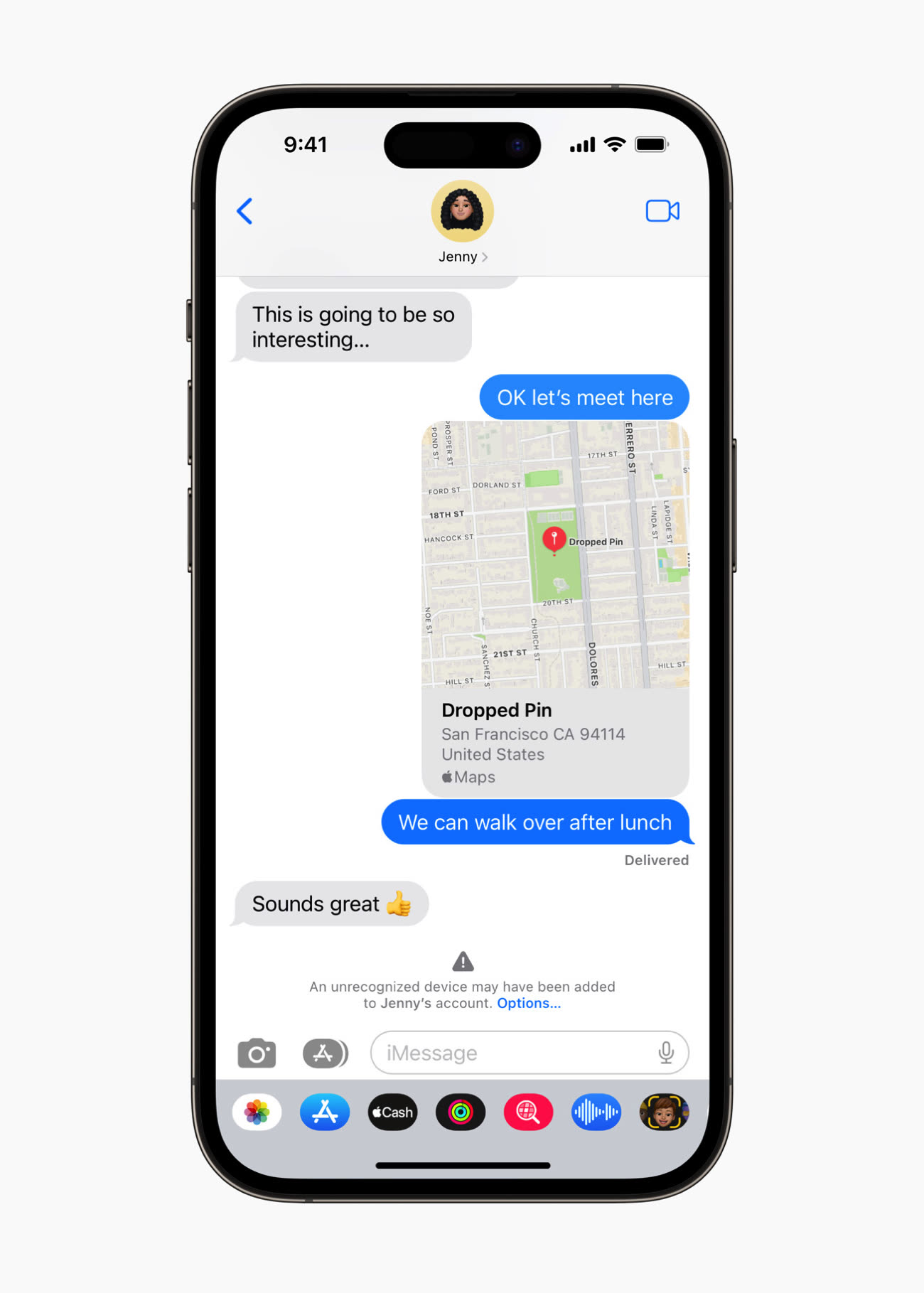

Une fois configurée, la vérification des clés de contact pour iMessage va s’assurer que les messages de l'utilisateur sont uniquement envoyés aux personnes à qui ils sont destinés. Des alertes automatiques s'afficheront dans le cas où une « menace exceptionnellement sophistiquée » — Apple cite une attaque parrainée par un État — parviendrait à atteindre les serveurs et à implanter des dispositifs de mise sur écoute. Les utilisateurs pourront comparer eux-mêmes les codes de vérification des contacts.

Cette fonction se destine aux utilisateurs exposés à de sérieuses menaces numériques, comme les journalistes, les défenseurs des droits humains et les membres du gouvernement. Les autres fonctionnalités dévoilés en fin d'année dernière sont depuis disponibles, qu'il s'agisse du support des clés de sécurité 2FA ou la protection avancée des données pour iCloud.